【已复现】契约锁电子签章系统存在远程代码执行漏洞

原文链接: https://mp.weixin.qq.com/s?__biz=MzUzOTE2OTM5Mg==&mid=2247490470&idx=1&sn=76647e3cbc939582e3fa73101fc442f4

【已复现】契约锁电子签章系统存在远程代码执行漏洞

安恒研究院 安恒信息CERT 2025-07-11 10:00

|

漏洞概述 |

|||

|

漏洞名称 |

契约锁电子签章系统存在远程代码执行漏洞 |

||

|

安恒CERT评级 |

1级 |

CVSS3.1评分 |

9.8(安恒自评) |

|

CVE编号 |

未分配 |

CNVD编号 |

未分配 |

|

CNNVD编号 |

未分配 |

安恒CERT编号 |

WM-202507-000066 |

|

POC情况 |

已发现 |

EXP情况 |

已发现 |

|

在野利用 |

未发现 |

研究情况 |

已复现 |

|

危害描述 |

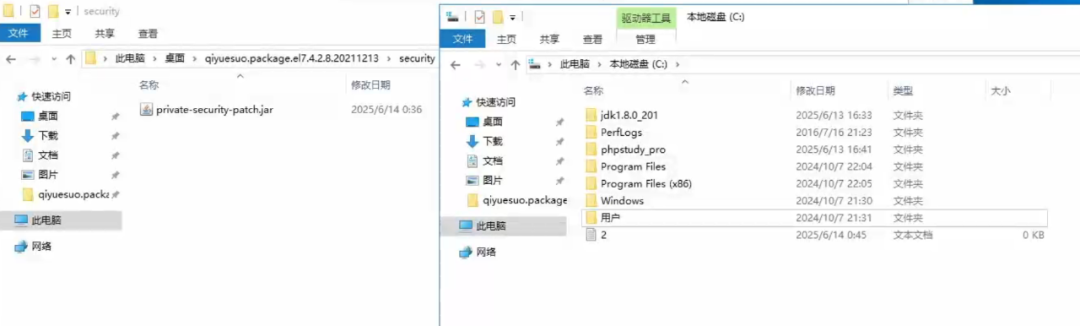

安恒CERT监测到契约锁存在任意文件写入漏洞,此前契约锁曾针对该漏洞发布过相关补丁,本次漏洞为补丁绕过,攻击者结合部分版本白名单路由宽松、框架特性以及补丁校验逻辑缺陷可通过ZipSlip攻击手法实现未授权任意文件写入,在实战场景下可能通过覆盖相关安全热补丁实现远程代码执行。 |

||

该产品主要使用客户行业分布广泛,漏洞危害性高,建议客户尽快做好自查及防护。

安恒研究院卫兵实验室已复现此漏洞。

漏洞信息

契约锁为组织制作受国家法律保护的电子公章、电子合同章、电子法人章和电子个人私章,提供可信数字身份、电子签章、印章管控、电子档案于一体的数字化可信基础解决方案。

漏洞描述

漏洞危害等级:

严重

漏洞类型:

远程代码执行

影响范围

影响版本:

契约锁4.3.8-5.x.x 且补丁版本 < 2.1.8

契约锁4.0.x-4.3.7 且补丁版本 < 1.3.8

安全版本:

契约锁4.3.8-5.x.x 补丁版本 2.1.8

契约锁4.0.x-4.3.7 补丁版本 1.3.8

CVSS向量

访问途径(AV):网络

攻击复杂度(AC):低

所需权限(PR):无

用户交互(UI):无

影响范围 (S):不变

机密性影响 (C):高

完整性影响 (l):高

可用性影响 (A):高

修复方案

官方修复方案:

官方已发布修复方案,受影响的用户建议及时更新至安全版本。

https://www.qiyuesuo.com/more/security/servicepack

参考资料

https://www.qiyuesuo.com/more/security/servicepack

产品能力覆盖

|

产品名称 |

覆盖补丁包 |

|

AiLPHA大数据平台 |

GoldenEyeIPv6_XXXXX_strategy2.0.XXXXX.250711.1及以上版本 |

|

APT攻击预警平台 |

GoldenEyeIPv6_XXXXX_strategy2.0.XXXXX.250711.1及以上版本 |

|

明鉴漏洞扫描系统 |

V1.3.2281.1922及以上版本 |

|

WAF |

已支持 |

|

玄武盾 |

已支持 |

技术支持

如有漏洞相关需求支持请联系400-6059-110获取相关能力支撑。