速修!Kafka Connect爆任意文件读取漏洞,无需授权

速修!Kafka Connect爆任意文件读取漏洞,无需授权

原创 微步情报局 微步在线研究响应中心 2025-06-10 02:20

漏洞概况

Apache Kafka Connect是Apache Kafka生态系统中的一个组件,它提供了一种可靠且可扩展的方式来连接Kafka与其他系统。

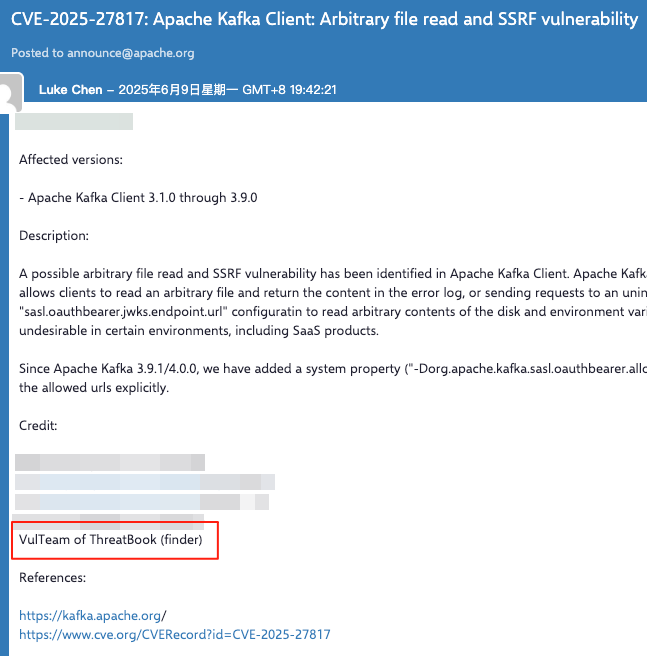

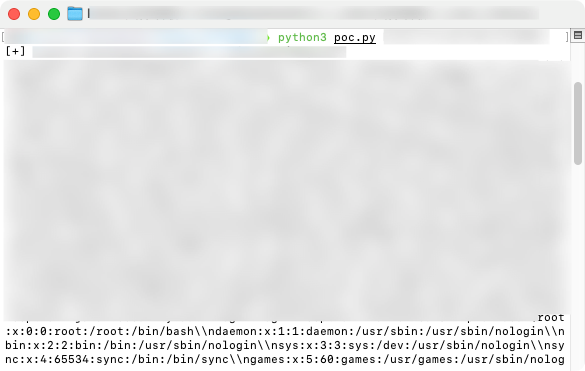

微步情报局通过X漏洞奖励计划获取到Apache Kafka Connect任意文件读取漏洞(https://x.threatbook.com/v5/vul/XVE-2024-28168),攻击者可在未授权的情况下,通过该漏洞读取系统敏感文件,利用难度较低。另外,由于Apache Druid 使用了受影响的Kafka版本,也受该漏洞影响。Kafka官方已修复该漏洞,建议受影响的客户尽快修复。

漏洞处置优先级(VPT)

综合处置优先级:高

|

基本信息 |

微步编号 |

XVE-2024-28168 |

|

|

|

|

|

|

CNNVD-2024-30029666 |

|

|

NVDB编号 |

NVDB-CNVDB-2024409929 |

|

|

|

|

|

|

利用条件评估 |

利用漏洞的网络条件 |

远程 |

|

是否需要绕过安全机制 |

不需要 | |

|

对被攻击系统的要求 |

|

|

|

利用漏洞的权限要求 |

无需权限 | |

|

是否需要受害者配合 |

否 | |

|

利用情报 |

POC是否公开 |

|

| 已知利用行为 |

|

漏洞影响范围

|

产品名称 |

Apache软件基金会 | Apache Kafka |

|

受影响版本 |

3.1.0 ≤ version < 3.9.1 |

|

有无修复补丁 |

有 |

漏洞复现

修复方案

官方修复方案:

Kafka官方已发布修复版本,请尽快更新至3.9.1及以上版本:

– 通告链接:https://lists.apache.org/thread/6cm2d0q5126lp7w591wt19211s5xxcsm

- 下载链接:https://github.com/apache/kafka/releases/tag/3.9.1

临时缓解措施:

- 避免将Kafka Connect实例对外网开放,配置方式如下:

-

若使用standalone模式启动Kafka Connect,则可通过修改connect-standalone.properties配置文件中的listeners或rest.host.name字段进行配置;

-

若使用distributed模式启动Kafka Connect,则可通过修改connect-distributed.properties配置文件中的listeners或rest.host.name字段进行配置。

-

使用流量防护设备,对/connectors的

请求体中含有敏感文件路径的访问请求

进行拦截。

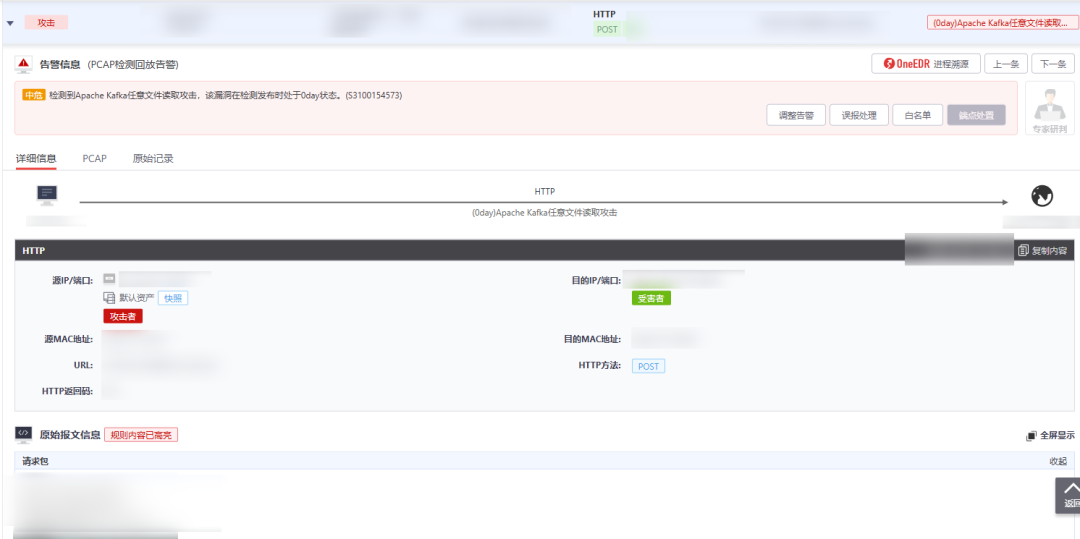

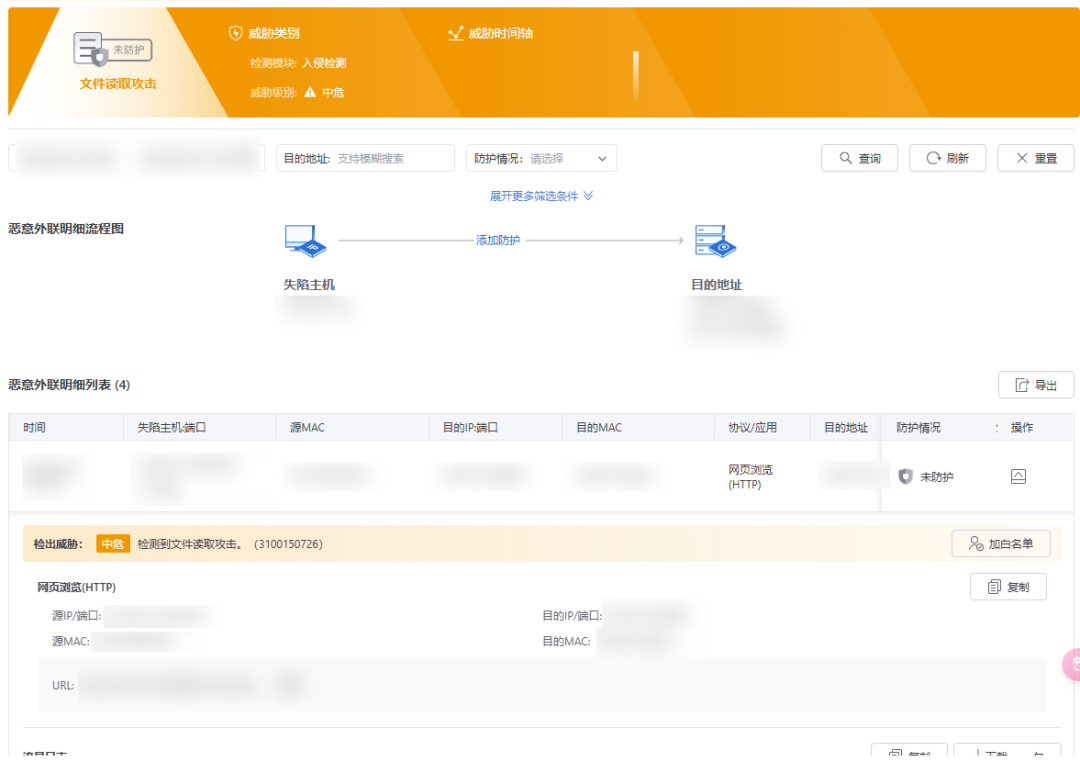

微步产品侧支持情况

微步

威胁感知平台TDP

已支持检测,

TDP检测ID:

S3100154573、S3100154580

,模型/规则高于

20241009000000 可检出。

微步威胁防御系统OneSIG已支持防护,规则ID为:3100150726。

- END –

//

微步漏洞情报订阅服务

微步提供漏洞情报订阅服务,精准、高效助力企业漏洞运营:

– 提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题;

-

可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR;

-

提供漏洞完整的技术细节,更贴近用户漏洞处置的落地;

-

将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新

。

扫码在线沟通

↓

↓↓

X漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款

针对未公开

漏洞的奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

活动详情:

https://x.threatbook.com/v5/vulReward