SSH服务已关,为何还被扫描出漏洞?

SSH服务已关,为何还被扫描出漏洞?

原创 圈圈 网络技术干货圈 2025-05-06 03:17

点击上方

网络技术干货圈

,

选择

设为星标

优质文章,及时送达

转载请注明以下内容:

来源

:公众号【网络技术干货圈】

作者

:圈圈

ID

:wljsghq

SSH是一种用于远程登录和安全数据传输的加密协议,通常运行在22号端口。由于其重要性,SSH服务往往成为攻击者扫描和利用的首要目标。常见的高危漏洞包括弱口令、过旧的SSH版本(如OpenSSH早期版本)或配置不当导致的权限提升风险。

一般来说,当管理员发现SSH服务存在潜在风险时,第一反应是通过防火墙屏蔽22端口,甚至直接停止SSH服务。然而,令人费解的是,即便采取了这些措施,某些安全扫描工具(如Nessus、OpenVAS)依然会在报告中指出“SSH高危漏洞”。这不仅让人质疑防火墙的有效性,还可能引发对整个网络安全策略的担忧。

那么,问题出在哪里?是扫描工具误报,还是系统存在未被发现的漏洞?

1.为什么防火墙关闭SSH仍被扫描出漏洞?

要理解这一现象,我们需要从以下几个方面分析:

1. 防火墙配置是否真正生效?

防火墙是阻止外部访问SSH服务的第一道防线,但配置不当可能导致规则未生效。以下是常见问题:

– 规则优先级错误

:防火墙规则通常按顺序执行。如果允许22端口的规则排在拒绝规则之前,外部扫描仍可能触达SSH服务。

-

未覆盖所有接口

:某些防火墙默认只对特定网络接口生效。如果SSH服务绑定到未受保护的接口,漏洞扫描依然能检测到。 -

临时规则未持久化

:使用iptables

或firewalld

配置规则时,若未保存,重启后规则可能失效,导致SSH端口暴露。

验证方法

: 运行以下命令检查防火墙状态:

# 检查iptables规则sudo iptables -L-v-n --line-numbers# 检查firewalld规则sudo firewall-cmd --list-all

确保22端口被明确拒绝(DROP或REJECT),且规则覆盖所有网络接口。此外,使用nmap

从外部扫描目标主机,确认22端口是否显示为“closed”或“filtered”。

2. SSH服务是否真正关闭?

即使防火墙屏蔽了22端口,如果SSH服务仍在运行,扫描工具可能通过其他途径检测到其存在。例如:

– 非标准端口运行

:SSH服务可能被配置为监听非22端口(如2222)。扫描工具通常会扫描全端口,发现这些非标准端口的SSH服务。

-

多个SSH实例

:系统可能运行多个SSH服务实例,其中一个未被关闭或配置为监听其他端口。 -

容器或虚拟机中的SSH

:如果主机运行Docker容器或虚拟机,且这些环境中启用了SSH服务,扫描工具可能检测到这些实例。

验证方法

: 检查SSH服务状态:

# 查看SSH服务是否运行sudo systemctl status sshd# 检查监听端口sudonetstat-tuln|grepsshsudo ss -tuln|grep :22

如果发现SSH监听非22端口,检查/etc/ssh/sshd_config

中的Port

配置项,并确保所有SSH实例已停止:

sudo systemctl stop sshdsudo systemctl disable sshd

3. 扫描工具的误报或缓存问题

安全扫描工具并非万无一失,误报或缓存问题可能导致错误结果:

– 历史数据未更新

:某些扫描工具会缓存之前的扫描结果。如果SSH服务在之前的扫描中存在漏洞,关闭后未重新扫描,可能导致旧报告被重复引用。

-

指纹识别错误

:扫描工具通过服务指纹(banner)判断服务类型。如果某个非SSH服务(如VPN或自定义应用)运行在22端口,工具可能误将其识别为SSH。 -

扫描范围过广

:如果扫描工具针对整个网段而非单一主机,可能错误地将其他主机的SSH漏洞归因于目标主机。

验证方法

:

– 运行手动扫描,指定目标主机和端口:“`

nmap -sV-p22<目标IP>

- 检查扫描工具日志,确认报告是否基于最新数据。

- 如果怀疑误报,尝试更换扫描工具(如从Nessus切换到OpenVAS)进行交叉验证。

**4. 系统遗留配置或漏洞**

即使SSH服务已关闭,系统可能存在遗留文件或配置,导致扫描工具报出漏洞:

- **旧版本SSH软件包**

:未卸载的OpenSSH软件包可能被扫描工具检测为潜在风险,即使服务未运行。

- **配置文件漏洞**

:/etc/ssh/sshd_config

中可能存在不安全的配置(如允许root登录或弱加密算法),被扫描工具识别为漏洞。

- **相关服务暴露**

:某些与SSH相关的服务(如SFTP或rsync)可能共享SSH协议栈,导致漏洞被误报。

**验证方法**

:

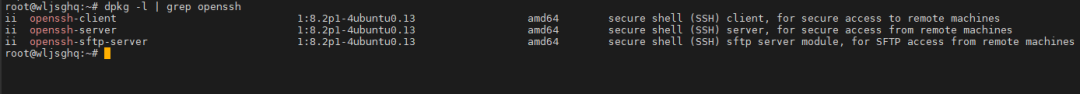

- 检查已安装的SSH软件包:

dpkg -l|grep opensshrpm-qa|grep openssh

- 卸载不必要的SSH软件包:

sudoapt remove openssh-serversudo yum remove openssh-server

- 审计SSH配置文件,确保无不安全设置:

grep-E”PermitRootLogin|PasswordAuthentication|Ciphers|MACs” /etc/ssh/sshd_config

**5. 外部代理或NAT的影响**

在复杂网络环境中,外部代理、负载均衡器或NAT设备可能导致SSH端口暴露:

- **端口转发**

:如果路由器或NAT设备配置了端口转发规则,外部扫描可能直接触达内部主机的SSH服务。

- **代理服务器暴露**

:反向代理(如Nginx)可能将SSH流量转发到后端主机,导致扫描工具检测到漏洞。

- **云服务配置**

:在云环境中(如AWS、阿里云),安全组或网络ACL可能未正确配置,导致22端口暴露。

**验证方法**

:

- 检查云服务安全组规则,确保22端口仅允许受信任IP访问。

- 在外部网络运行telnet <目标IP> 22

,确认是否能建立连接。

- 检查路由器或代理配置,禁用不必要的端口转发。

2.如何彻底解决SSH漏洞问题?

针对以上分析,我们总结出一套系统化的解决方案,涵盖预防、检测和修复三个层面。

**1. 确保SSH服务安全关闭**

- **停止并禁用SSH服务**

:

sudo systemctl stop sshdsudo systemctl disable sshd

- **卸载不必要的SSH软件包**

:

sudoapt purge openssh-serversudo yum remove openssh-server

- **验证服务状态**

:

使用netstat

或ss

确认22端口未被监听。

**2. 强化防火墙配置**

- **添加拒绝规则**

:

使用iptables

或firewalld

屏蔽22端口:

iptablessudo iptables -A INPUT -p tcp –dport22-j DROPsudo iptables-save > /etc/iptables/rules.v4# firewalldsudo firewall-cmd –permanent –add-port=22/tcp –zone=dropsudo firewall-cmd –reload

- **检查规则生效**

:

使用nmap

从外部扫描,确认22端口状态为“filtered”。

**3. 优化SSH配置(若需保留SSH)**

如果业务需要保留SSH服务,需采取以下加固措施:

- **更改默认端口**

:

编辑/etc/ssh/sshd_config

,将Port 22

改为非标准端口(如2222):

Port 2222

重启服务:

sudo systemctl restart sshd

- **禁用root登录**

:

设置PermitRootLogin no

。

- **使用强认证**

:

启用公钥认证,禁用密码认证:

PasswordAuthentication no

- **限制访问IP**

:

在防火墙或SSH配置中限制允许连接的IP:

/etc/hosts.allowsshd: 192.168.1.0/24

- **更新SSH版本**

:

确保使用最新版本的OpenSSH,避免已知漏洞:

sudoapt upgrade openssh-serversudo yum update openssh-server

“`

4. 定期扫描与监控

-

部署入侵检测系统(IDS)

:使用Fail2Ban或OSSEC监控SSH登录尝试,自动封禁异常IP。 -

定期漏洞扫描

:使用Nessus、OpenVAS等工具定期扫描系统,及时发现潜在风险。 -

日志审计

:检查SSH日志(/var/log/auth.log

或/var/log/secure

),分析是否有未授权访问。

5. 处理误报与外部设备

-

清除扫描缓存

:在扫描工具中强制刷新结果,避免历史数据干扰。 -

检查外部设备

:审计路由器、代理和云服务配置,确保无意外端口暴露。 -

交叉验证

:使用多种扫描工具(如Nmap、Metasploit)验证漏洞真实性。

3.一个真实的排查过程

某企业管理员小李发现,Nessus扫描报告中反复提示服务器存在“OpenSSH弱口令漏洞”,但他已通过iptables

屏蔽了22端口,且systemctl

确认SSHD服务已停止。

小李尝试以下步骤解决问题:

1. 检查防火墙

:运行iptables -L

,发现规则未持久化,重启后失效。执行iptables-save

修复。

-

扫描非标准端口

:使用nmap -p 1-65535

,发现2222端口运行SSH服务。检查/etc/ssh/sshd_config

,确认有人将SSH改为2222端口。 -

卸载SSH

:因业务无需SSH,小李直接卸载OpenSSH软件包。 -

重新扫描

:清除Nessus缓存,重新扫描,漏洞消失。

通过这一过程,小李不仅解决了漏洞问题,还优化了服务器安全配置。

防火墙关闭SSH服务后仍被扫描出高危漏洞,通常源于配置不当、服务未完全关闭、扫描误报或外部设备影响。解决这一问题需要从防火墙、SSH服务、扫描工具和网络环境四个方面入手,逐一排查并加固。

建议

:

– 定期审查系统服务和端口状态,避免遗留风险。

-

建立完善的网络安全策略,包括防火墙、IDS和日志监控。

-

保持软件更新,及时修补已知漏洞。

-

培养安全意识,定期培训管理员,防止人为配置失误。

网络安全无小事,SSH漏洞虽小,却可能成为攻击者的突破口。通过本文的深度分析与解决方案,相信你能从容应对这一问题,守护系统的每一道防线。