关于银狐木马程序的通告

原文链接: https://mp.weixin.qq.com/s?__biz=MzU0OTg0NTU3NQ==&mid=2247483910&idx=1&sn=c5c5c190406fdd1b604e59e50fdac59f

关于银狐木马程序的通告

原创 大崔说网安 大崔说网安 2025-07-02 00:16

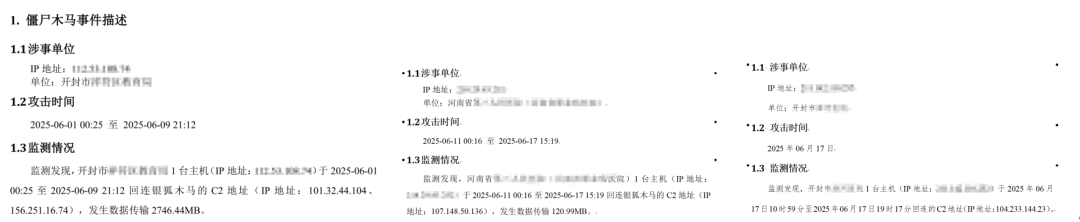

近期,我公司通过自行监测,结合

CNCERT通报,发现一起名为银狐木马程序的恶意病毒木马事件,在医疗教育行业发起了大量的网络攻击行为。目前已知至少已经有6家医疗机构接到网安监管部门的安全事件通报。

该僵尸网络控制者通过钓鱼等方式诱导Windows主机用户运行伪装成记事本等程序的木马文件实现劫持Windows主机的目的,通过C&C控制服务器向被劫持主机发送控制指令,对目标服务器的HTTP业务端口开展攻击。该僵尸网络控制方式、攻击模式与BlackMoon僵尸网络利用的类似,可认为是BlackMoon僵尸网络的变种。

1、样本分析

该木马程序以域名的形式出现:

jjj.jjycc.cc,目前已知解析IP为:101.32.44.104、156.251.16.74、104.233.144.23、107.148.50.136。该域名经微信情报中心查询,为恶意“僵尸网络”形式的僵尸木马程序。

2、攻击形式

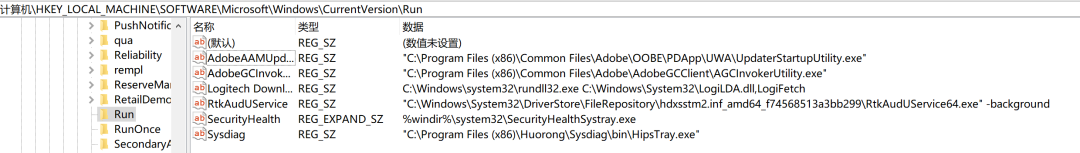

将自身路径写入HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run启动项键值实现开机自动运行,该键值为jjycc。

3、攻击形式

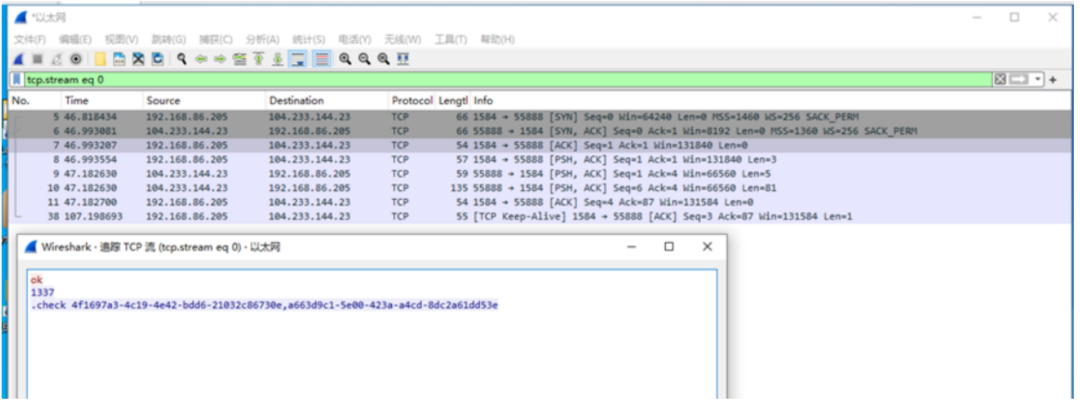

僵尸网络中每个被控节点,将会主动向C&C服务器控制节点发送字符串”OK”进行在线认证,等待C&C服务器下发的控制指令。

4、攻击统计

据VirusTotal统计,该木马样本通常以Windows系统自带的记事本程序notepad.exe相似的文件名(如notepadl.exe、notepar.exe)这类文件名进行传播,伪装成Windows系统自带的记事本程序,结合逆向分析结果,可推定该木马文件的感染方式为诱导用户执行的钓鱼传播。

5、威胁影响

(1)业务安全风险

此类攻击使用的动态混淆技术使得攻击流量和普通业务流量难以区分,危害性较大。

(2)长期驻留的持续性风险

HTTPBot通过木马隐蔽潜伏在Windows主机内,可通过横向渗透等方式对更多主机发起感染。

6、

防范建议

(1)

封禁恶意地址,封禁域名(已知):

jjj.jjycc.cc;封禁IP(已知恶意IP):101.32.44.104、156.251.16.74、104.233.144.23、107.148.50.136。

(2)

封堵C&C控制服务器的域名解析请求,封禁与C&C控制服务器的网络连接。

(3)

开展木马查杀,不点击来历不明的应用程序。

(4)

安全意识提升

提高安全意识,不要随意下载不明网站的资料,不要访问未经授权或者不明信息网站,谢绝不明文件下载和执行。

(5)

加强网络安全监测能力,

我公司在2025年6月在某单位的日常监测过程中已发现该恶意行为,通报之后,因安全管理员未得到重视,两天以后接到监管单位通报。

河南业豪网络科技有限公司

2025年7月1日