【红队APT攻击】钓鱼邮件制作与发件人伪造

原文链接: https://mp.weixin.qq.com/s?__biz=Mzk0Mzc1MTI2Nw==&mid=2247492677&idx=1&sn=fb5ac1b6ebcef89e31f993f306a48abd

【红队APT攻击】钓鱼邮件制作与发件人伪造

zero1234 神农Sec 2025-07-06 05:00

扫码加圈子

获内部资料

网络安全领域各种资源,EDUSRC证书站挖掘、红蓝攻防、渗透测试等优质文章,以及工具分享、前沿信息分享、POC、EXP分享。

不定期分享各种好玩的项目及好用的工具,欢迎关注。加内部圈子,文末有彩蛋(知识星球优惠卷)。

文章作者:zero1234

文章来源:https://www.freebuf.com/articles/system/427576.html

钓鱼邮件制作与发件人伪造

前情提要

前面我们学习了如何快速的搭建一个钓鱼服务器,如何进行快速的钓鱼。但还不够,因为对于钓鱼来说,每个的细节都需要我们尽可能的把握,从而增加成功率。而之前的钓鱼邮件,虽然伪造了邮件部分,但却无法伪造发件人。第一篇的制作成果:

红队APT基础 | 钓鱼邮件的制作与SPF绕过(一) – FreeBuf网络安全行业门户

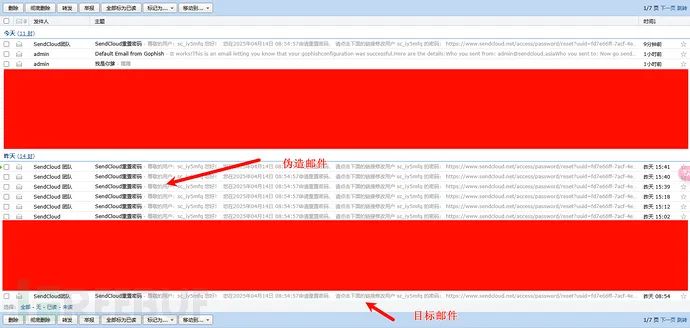

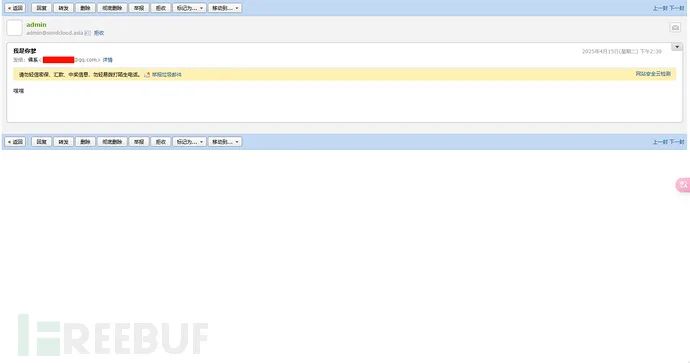

目标邮件

伪造结果

区别显而易见了,发件人是不同的,并未完成真正的伪造。

你能收获什么?

获得一封近乎无暇的钓鱼邮件~,因为这个方法也不是完美的,废话不多说,直接展示成果:

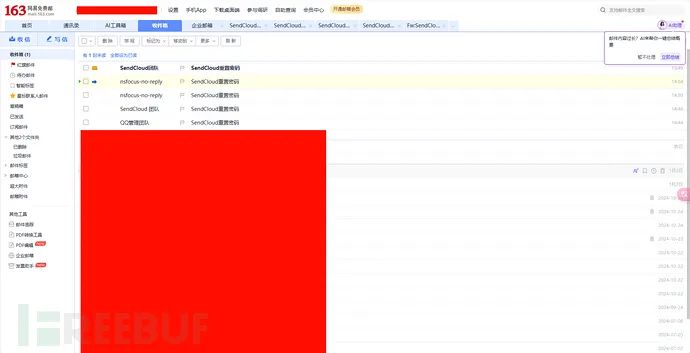

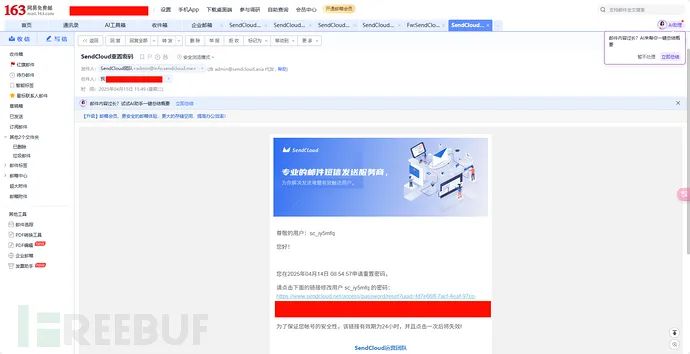

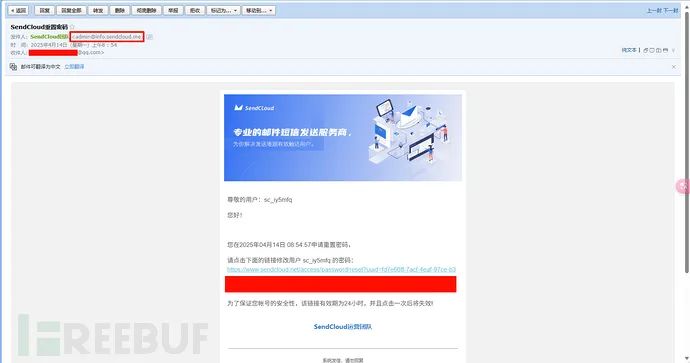

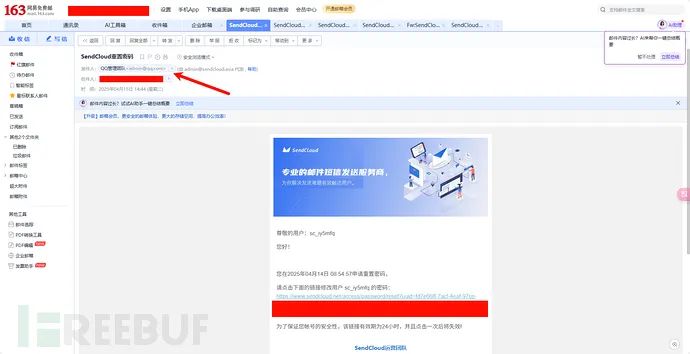

目标邮件

伪造邮件

网易

正式开始

我们今天涉及的服务器:香港服务器_香港云服务器_海外服务器租用托管商-恒创科技

我们今天涉及的工具是:EwoMail开源邮件服务器软件

为什么选用这两个呢?

关于服务器有三点讲究:

1.免费~嘿嘿,最重要的嘛,演示不选一个免费的那不是坑大家吗

2.服务器没有封闭25端口,阿里云、华为云、腾讯云这些都是会封闭25端口的,你说解封?你想吃紫蛋了我看,哈哈,开玩笑。

3.需求centos7/8 64位系统,CPU:1核,内存:2G,硬盘:40G,带宽:1-3M

4.香港服务器,或者海外的服务器,为什么?因为这两类服务器域名不用备案。什么?你说你要去备案,我看你是没被溯源过~

首先看看免费服务器怎么领取

然后自己申请吧,需要实名认证,手机号绑定。

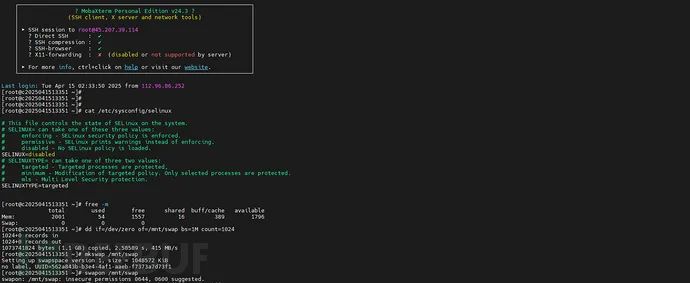

申请好后,使用工具(MobaXterm_Personal)连接即可。

什么你说你不懂什么叫MobaXterm_Personal,那你可以去看看:

不会有人2025了还不会反弹shell吧?让你的反弹shell从0到1! – FreeBuf网络安全行业门户

这篇文章的知识点一有提到(照顾小白师傅~)

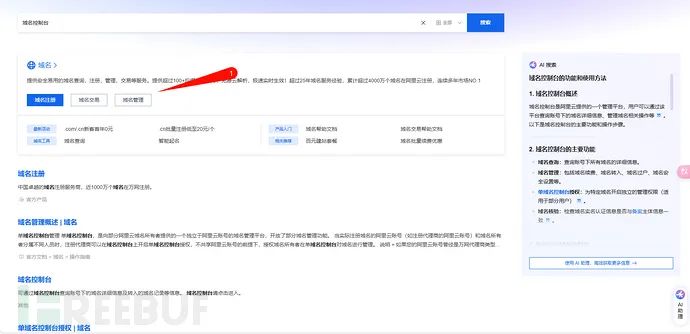

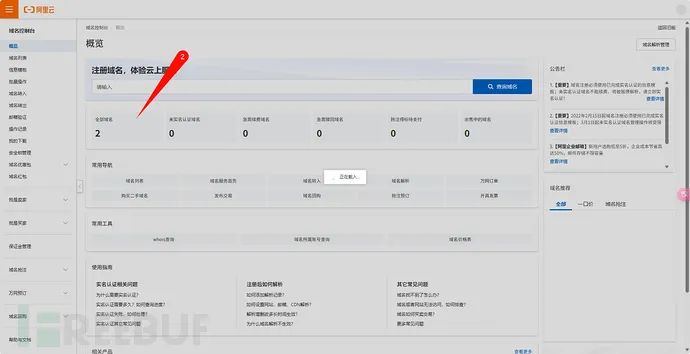

那么准备好服务器我们就去申请域名

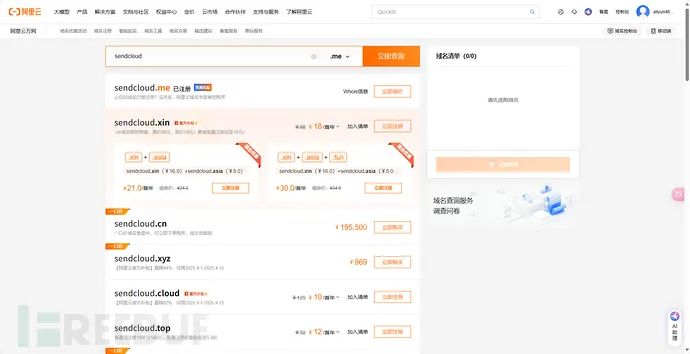

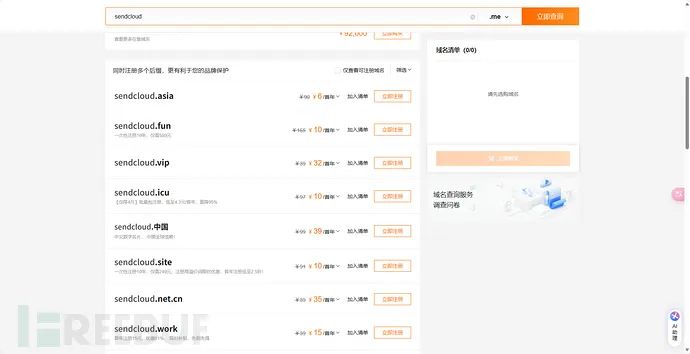

那么我们就以这个目标为例嘛,需要申请的一个域名肯定要和他相似

如何申请呢,简单复制粘贴

诶可以发现为什么没有

info.sendcloud.me

这样的域名。

因为

info

其实是子域名,是前缀,等等也会讲到如何复刻

那么为了实验环境,我肯定是买个便宜的

买完后审核要一段时间,可以顺便去搭建

~

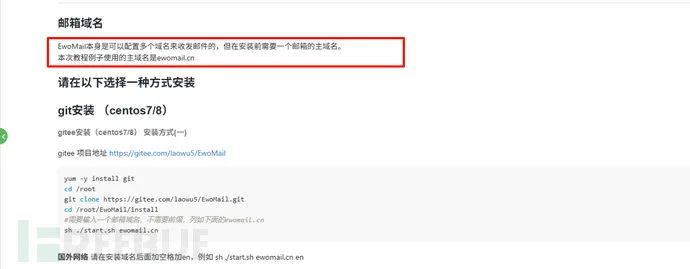

根据它的安装命令,我们一步一截图,这个步骤都是实测过的,

2025

实测可用

~

建议打开手册,从手册上面复制命令(不整虚的,保证大家的复现成功率

~

):

http://doc.ewomail.com/docs/ewomail/install

这里完成以后就可以下载命令了

~

记得下面的下载要把ewomail.cn替换为你自己的域名!

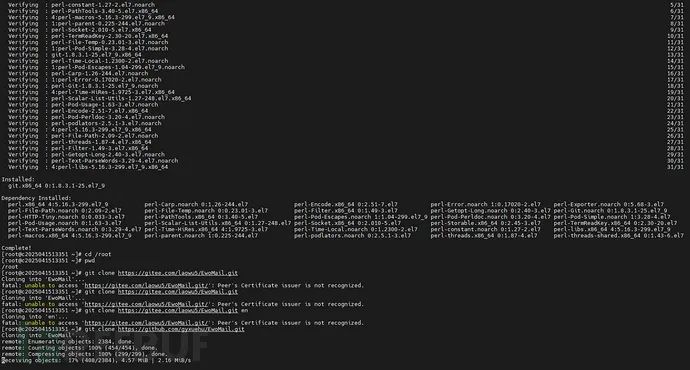

实测用

Gitee

的访问不到,那么我们就用

GitHub

的。

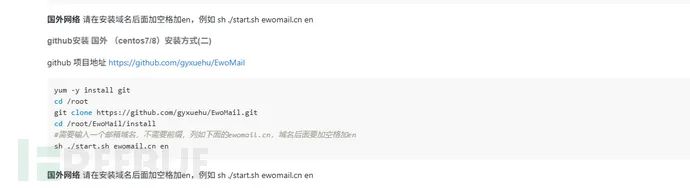

一直到git clone https://github.com/gyxuehu/EwoMail.git这个命令输完就停手

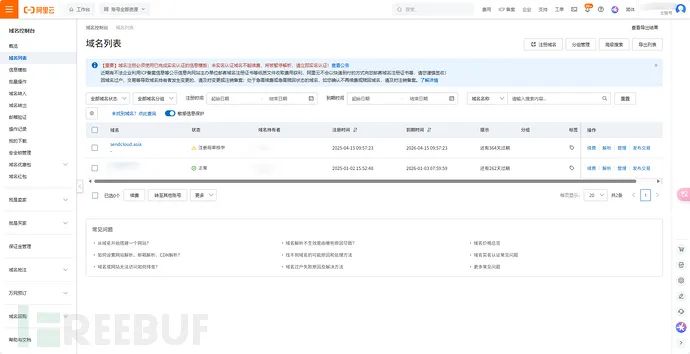

就是有点慢,耐心等待吧,下载过程中查看你申请的域名

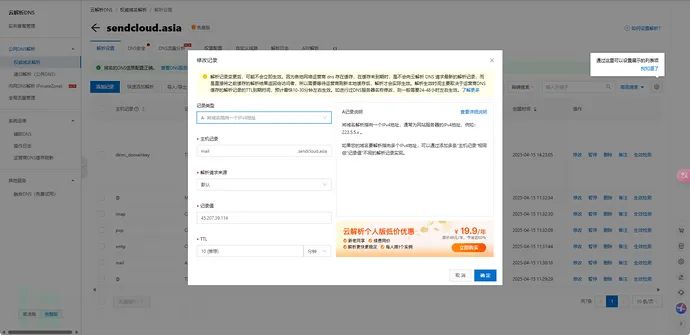

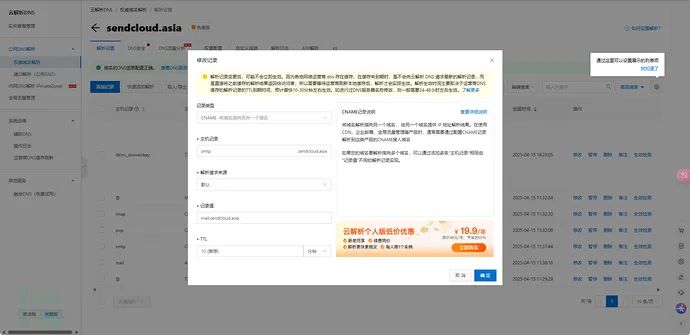

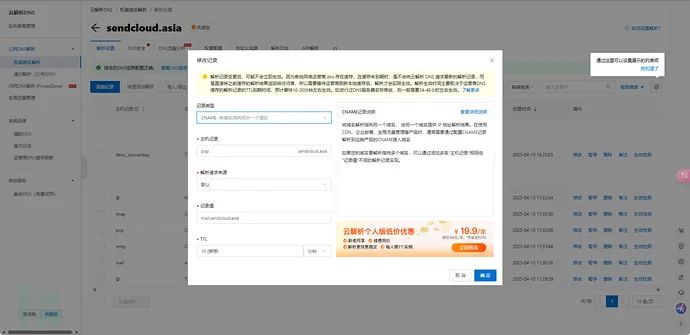

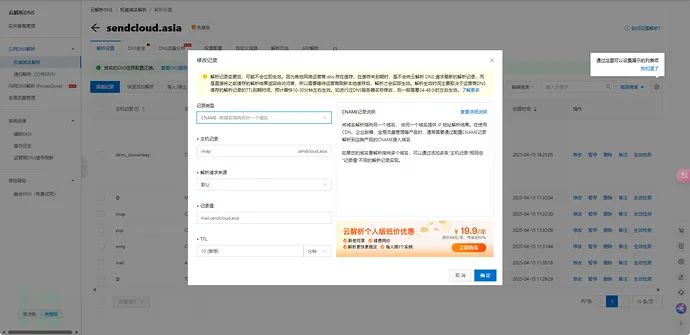

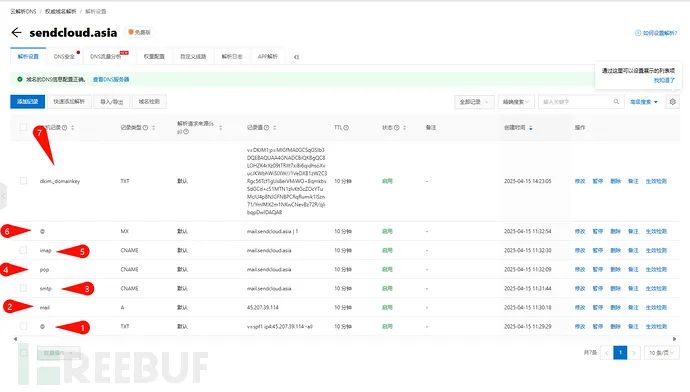

然后点击解析设置,可以查看到官网文档里有表格,当然不会的可以看我一步一步做

第一个

第二个

第三个

第四个

第五个

第六个

第七个

第七个是不是没配,因为需要你安装好后再进行配置。

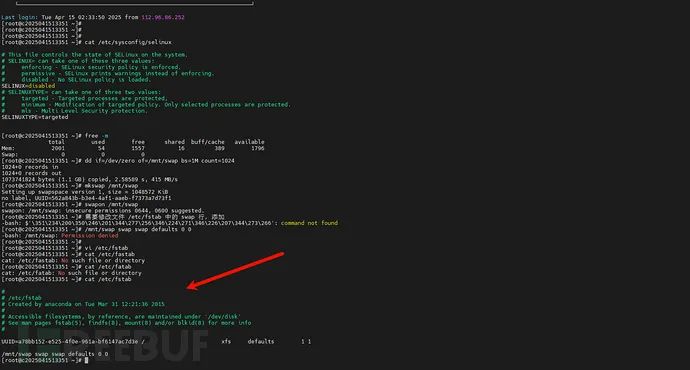

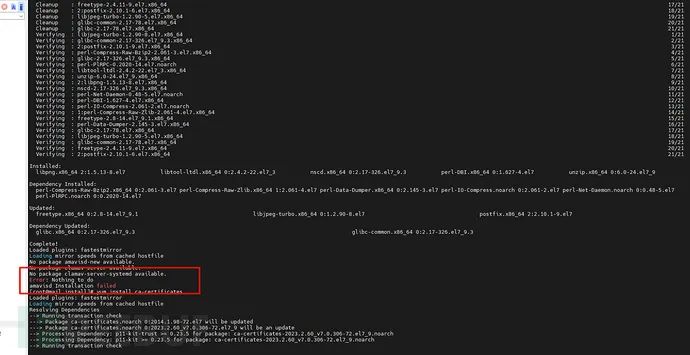

继续做上面没做完的安装操作,复制域名,粘贴命令 sh ./start.sh 域名

注意:这里不一定每个人都会报错,我用的这个服务器会报错,所以如果全程跟我用一样的东西,涉及到的报错都能解决。

如果没有解决,请回头看看自己是不是那一步做错了或者没做。

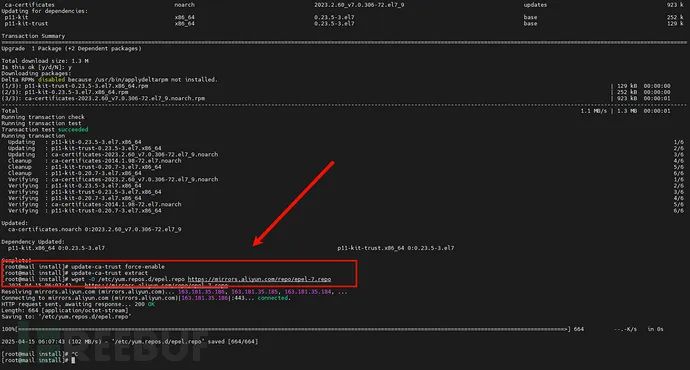

不出意外会报错:那么你就输入sudo rm -f /etc/yum.repos.d/epel*.repo

然后再运行

就会出现新的报错,没关系

继续输入解决报错命令

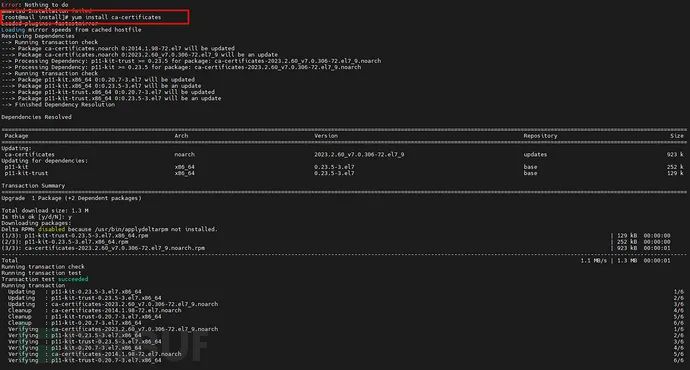

yum install ca-certificates

update-ca-trust force-enable

update-ca-trust extract

wget -O /etc/yum.repos.d/epel.repo https://mirrors.aliyun.com/repo/epel-7.repo

然后再输入安装命令,这次就能成功了

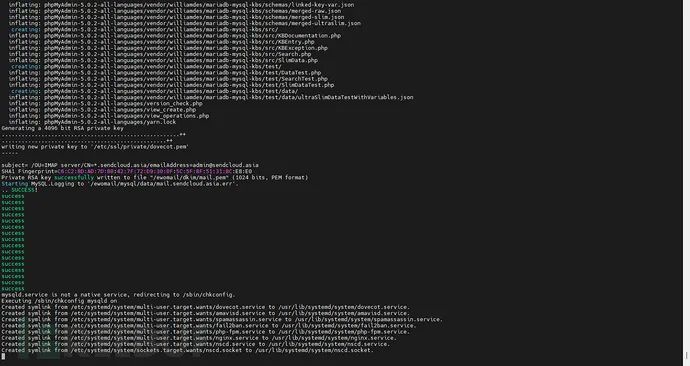

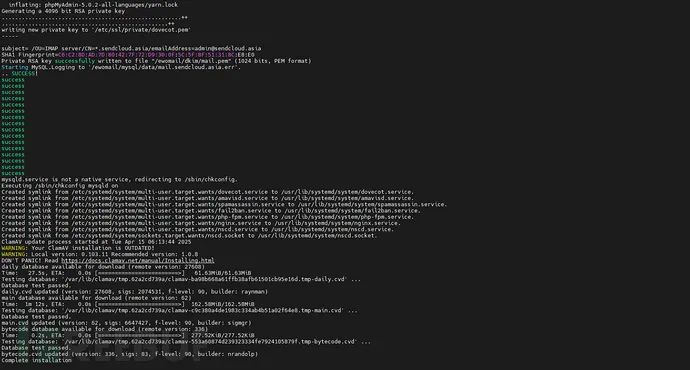

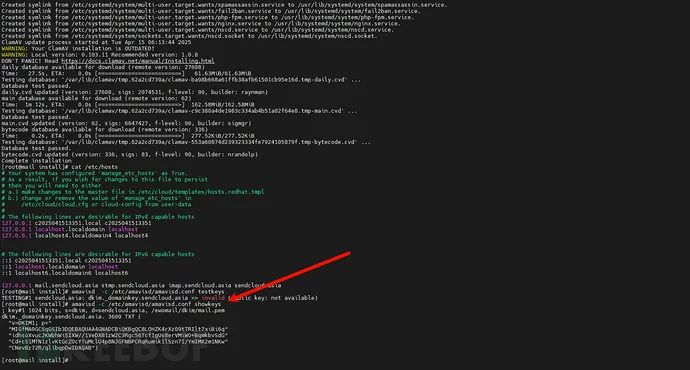

看到这里的回显,恭喜你基本上就已经成功了

~

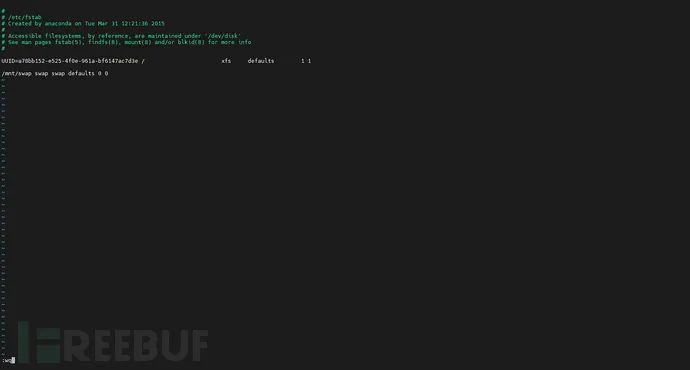

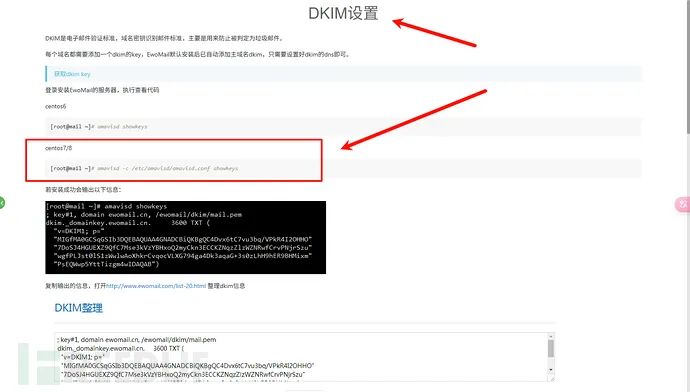

最后这样就是成功啦!别急,还记得上面第七个还没配置

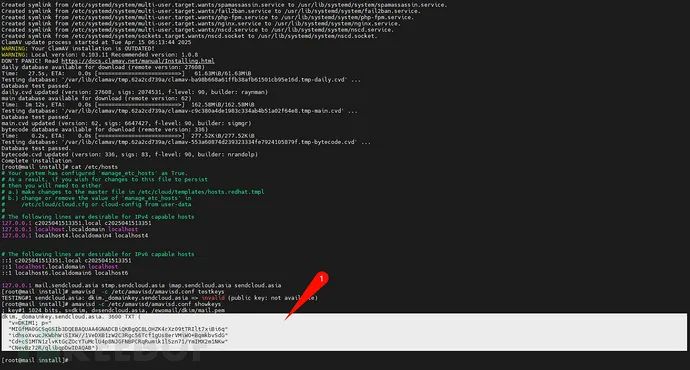

所以根据文档

amavisd -c /etc/amavisd/amavisd.conf showkeys使用这个命令

然后复制这一段

然后就需要去到刚刚阿里云配置的地方进行配置了

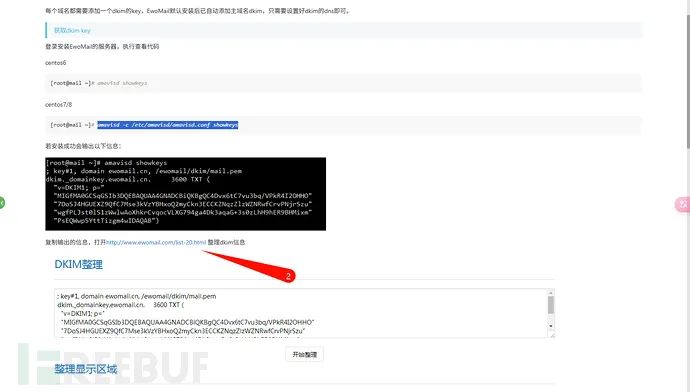

配置完成后,我们就可以使用

http://45.207.39.114:8000/

邮件发射服务器,记得替换为你的服务器

ip

地址!

http://45.207.39.114:8010/

邮件管理服务器!

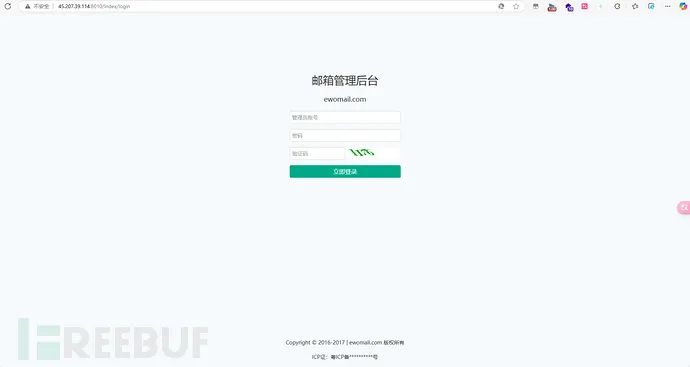

首先登录邮件管理服务器

默认密码

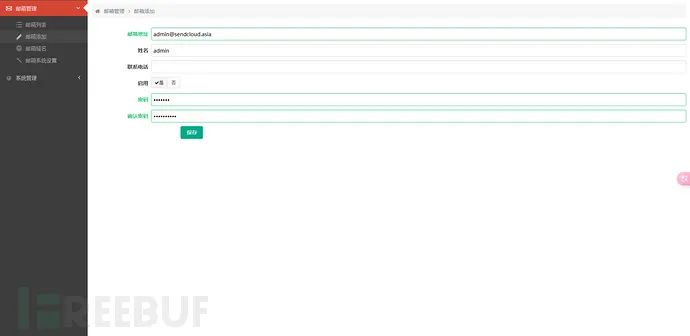

进去后记得更改密码(因为在公网,小心被别人攻击了~),然后就可以创建了

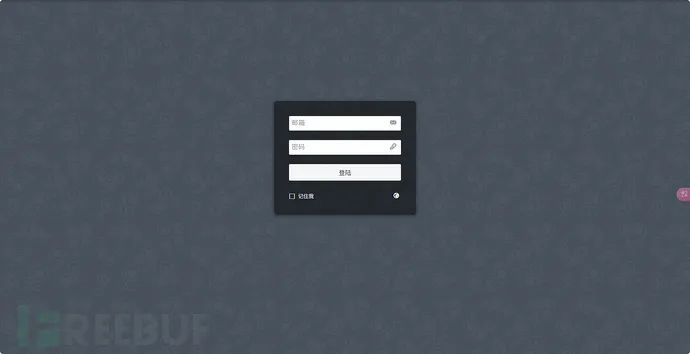

创建完邮箱,然后去到

8000

端口

用刚刚创建的邮箱和密码

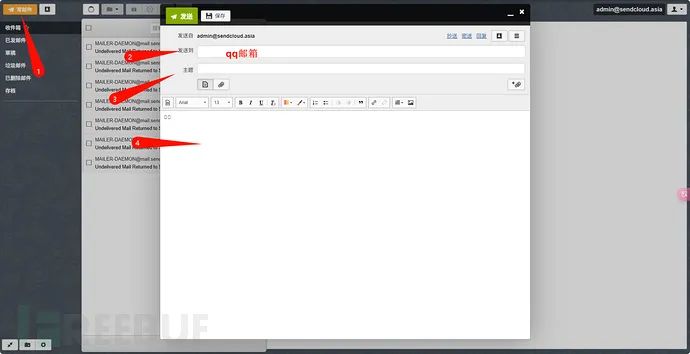

发送一封邮箱测试一下

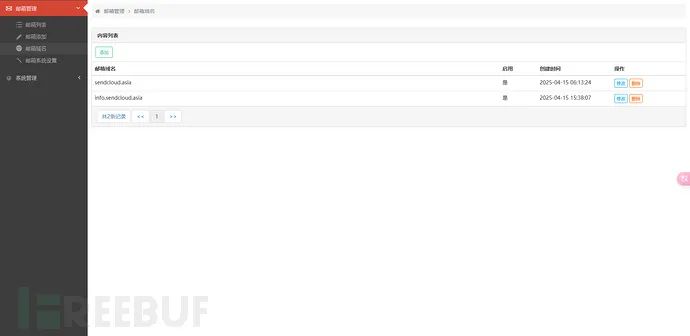

可以看到发送域名

[email protected]

,稳啦。

那么我们前面有一个坑,目标的域名不是

info.sendcloud.com

吗。这个

info

怎么办?

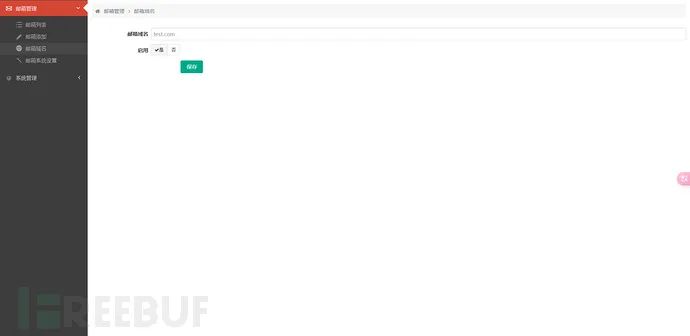

简单呀,看文档

重复刚刚的操作,是不是就得到了一个一模一样的

~

那么我们回到

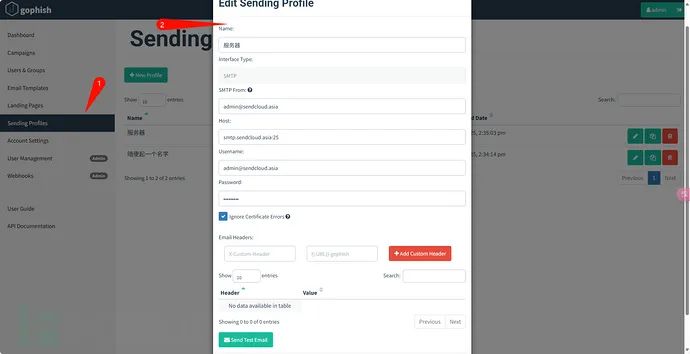

gophish

中。

配置其实很简单啊,将自己创建的服务器填上去。

smtp.

替换为自己的域名

:25

密码就是自己刚刚创建的那个邮件服务器密码。

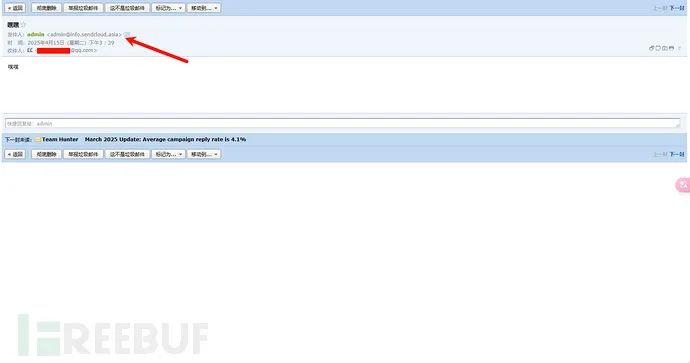

然后就可以测试一下发送

~

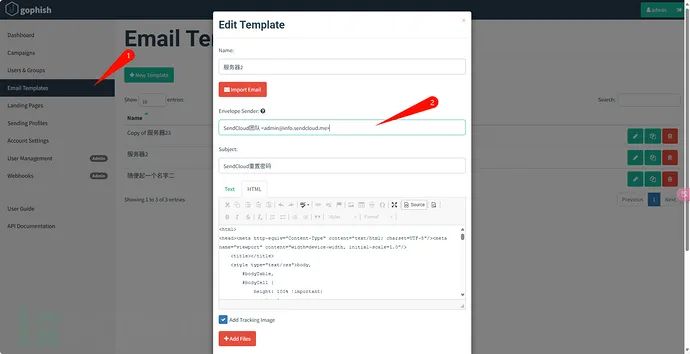

往后就很简单啦,和第一篇文章是一模一样的。

导出这个,复制后粘贴

最终效果

咋样,牛逼不牛逼厉害不厉害

~

当然还有坑点没有解释

~

所有的域名都可以伪造吗?

理论上可以,但实际上呢?

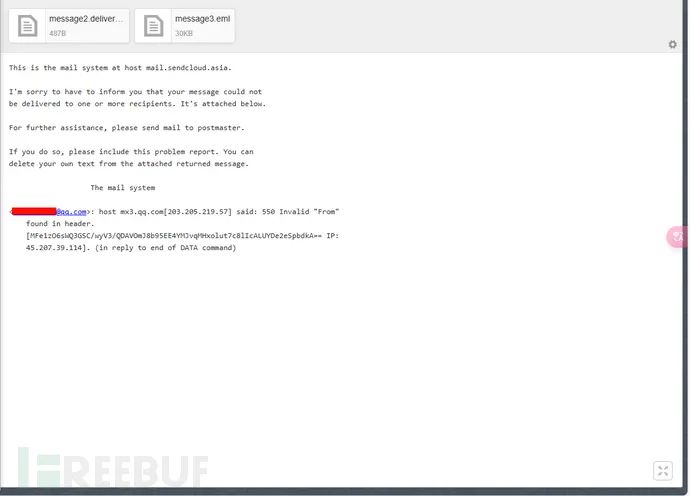

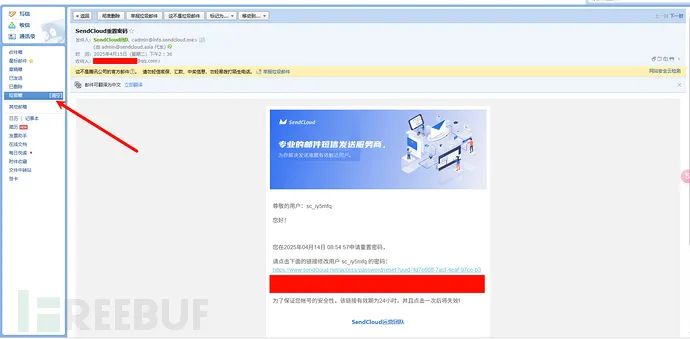

看两个对照实验,比如我想伪造[email protected]这个域名

我发到QQ邮箱,你会发现

它会被退回,而如果我发送到网易邮箱中呢?

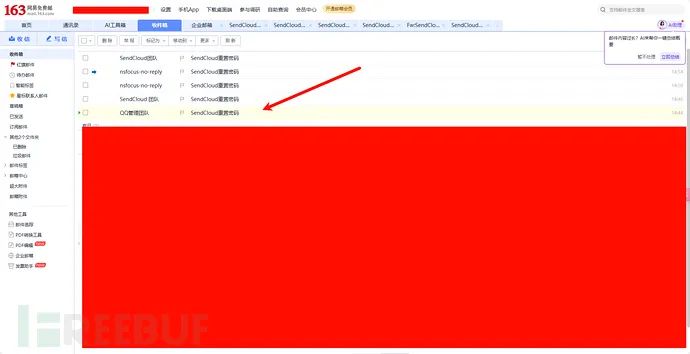

就成功伪造了。

再看一组,肯定因为有人好奇,我为什么不用info.sendcloud.asia域名做示例,因为我懒,这里补一个截图先。

你看QQ的第一封邮件会出现在垃圾箱里,而第二封就不会了。

而网易邮箱

一个垃圾邮件都没有。

综上所述,这表示什么?表示每个邮件系统的策略其实是不一样的,而我们在操作过程中,应该首先弄明白每个邮件各自的策略,从而更好的进行钓鱼邮件攻击。

好啦,今天就差不多到这了,最后祝大家天天开心、快快乐乐~

内部小圈子详情介绍

我们是

神农安全

,点赞 + 在看

铁铁们点起来,最后祝大家都能心想事成、发大财、行大运。

内部圈子介绍

圈子专注于更新src/红蓝攻防相关:

1、维护更新src专项漏洞知识库,包含原理、挖掘技巧、实战案例

2、知识星球专属微信“小圈子交流群”

3、微信小群一起挖洞

4、内部团队专属EDUSRC证书站漏洞报告

5、分享src优质视频课程(企业src/EDUSRC/红蓝队攻防)

6、分享src挖掘技巧tips

7、不定期有众测、渗透测试项目(一起挣钱)

8、不定期有工作招聘内推(工作/护网内推)

9、送全国职业技能大赛环境+WP解析(比赛拿奖)

内部圈子

专栏介绍

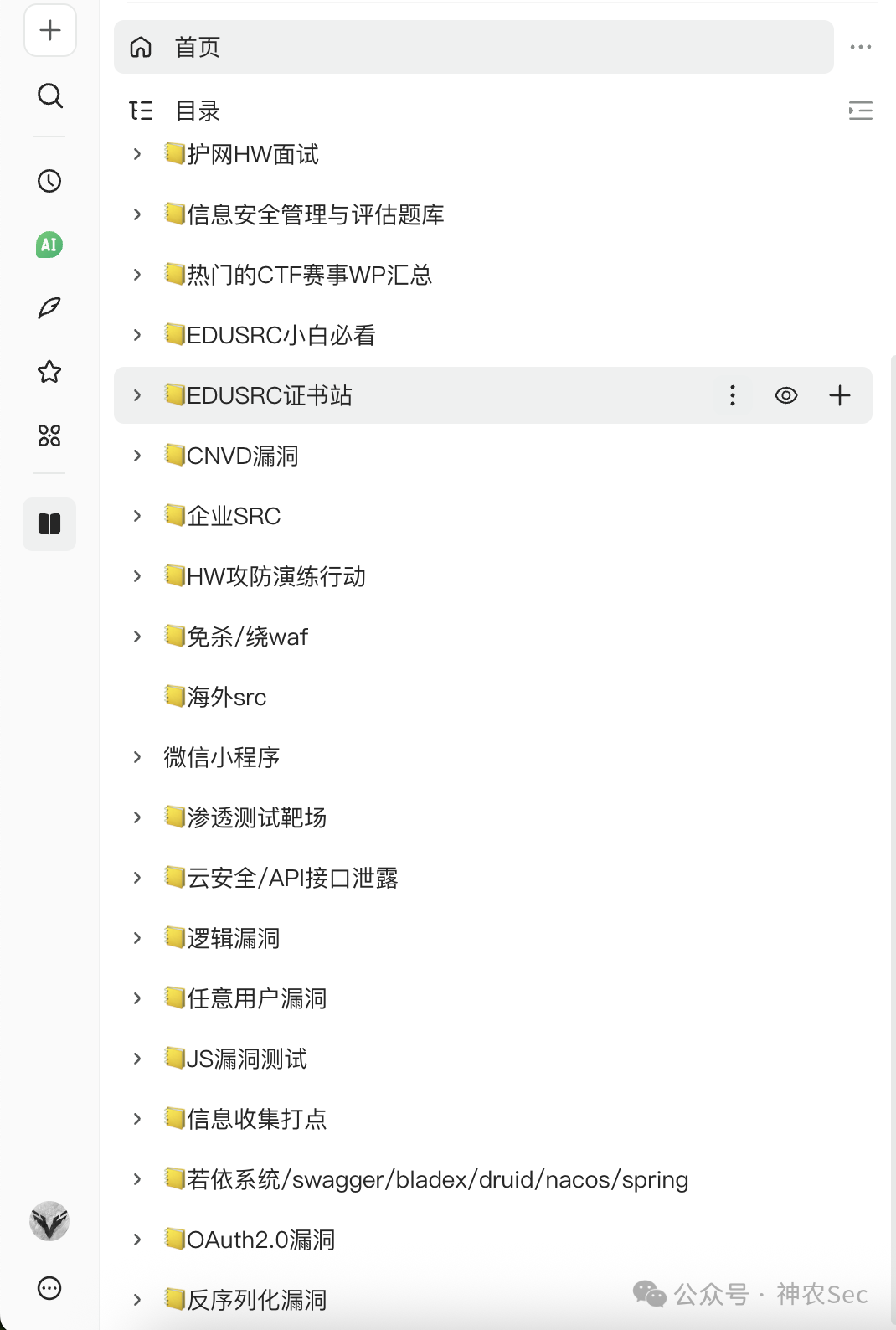

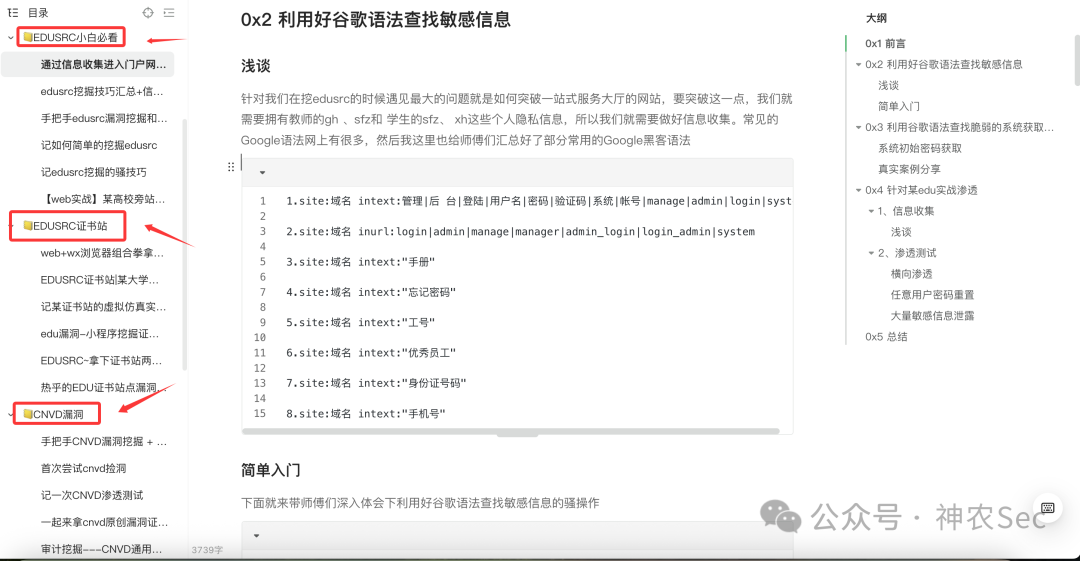

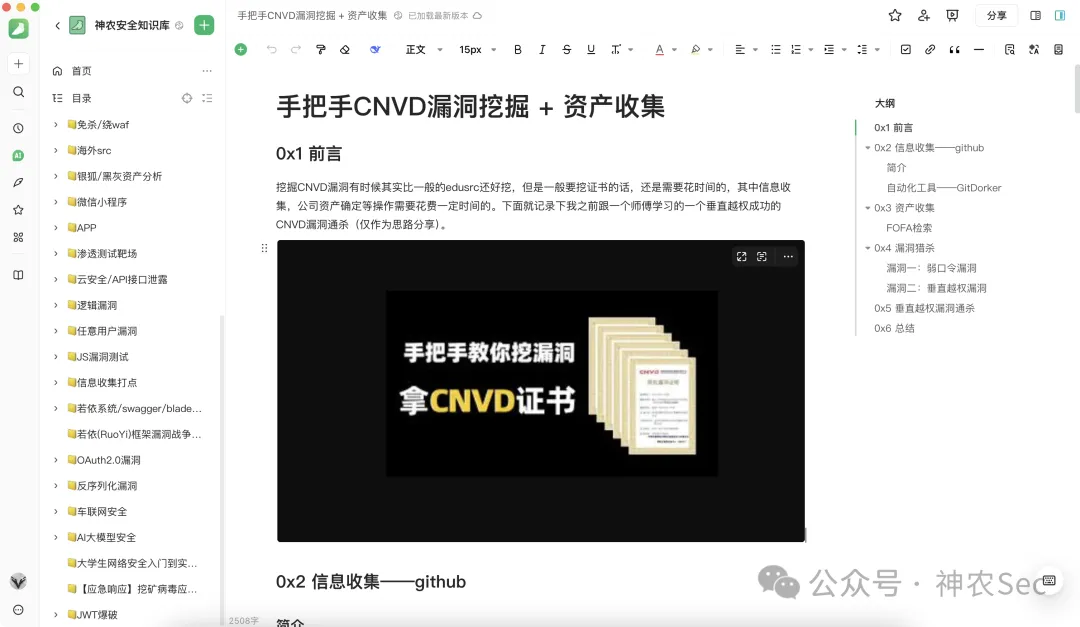

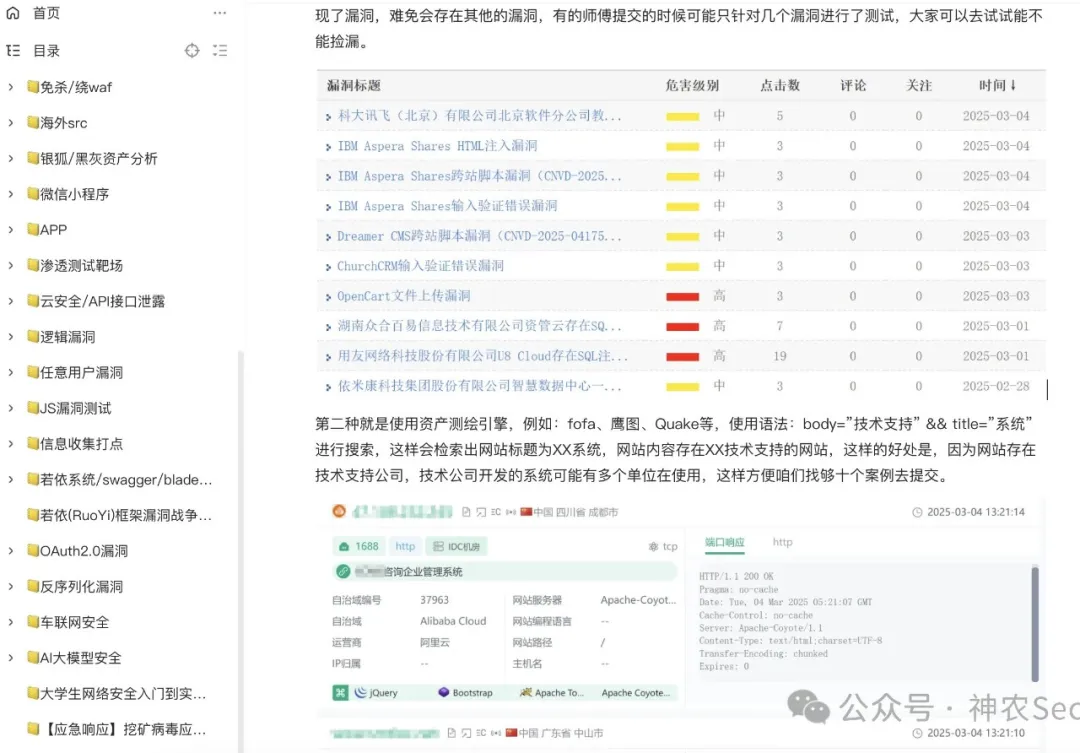

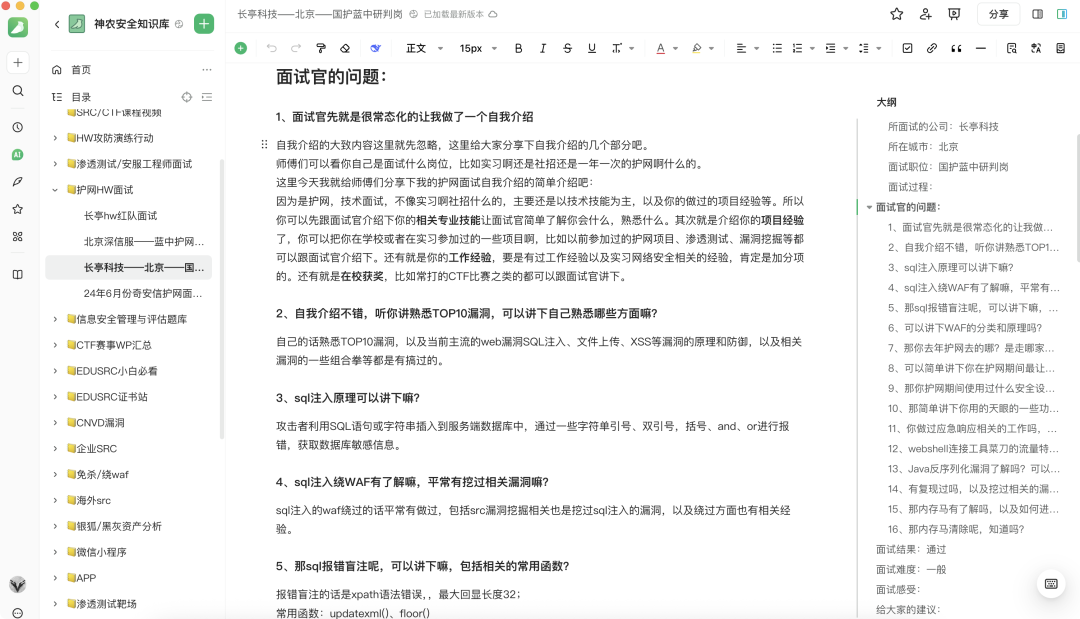

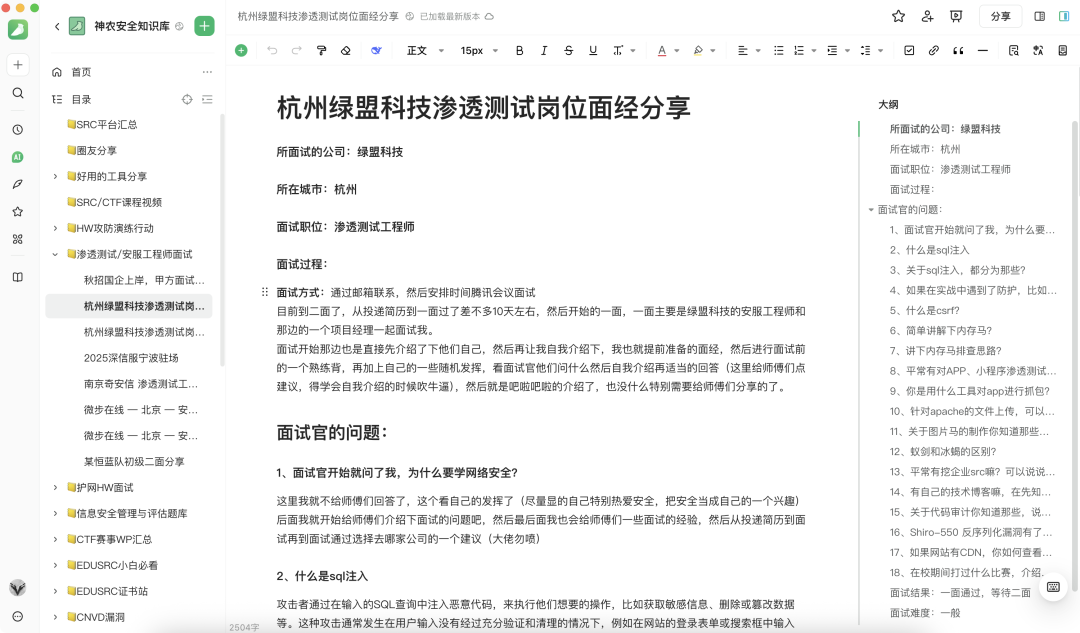

知识星球内部共享资料截屏详情如下

(只要没有特殊情况,每天都保持更新)

知识星球——

神农安全

星球现价

¥45元

如果你觉得应该加入,就不要犹豫,价格只会上涨,不会下跌

星球人数少于900人 45元/年

星球人数少于1000人 60元/年

(新人优惠卷20,扫码或者私信我即可领取)

欢迎加入星球一起交流,券后价仅45元!!! 即将满900人涨价

长期

更新,更多的0day/1day漏洞POC/EXP

内部知识库–

(持续更新中)

知识库部分大纲目录如下:

知识库跟

知识星球联动,基本上每天保持

更新,满足圈友的需求

知识库和知识星球有师傅们关注的

EDUSRC

和

CNVD相关内容(内部资料)

还有网上流出来的各种

SRC/CTF等课程视频

量大管饱,扫描下面的知识星球二维码加入即可

不会挖CNVD?不会挖EDURC?不会挖企业SRC?不会打nday和通杀漏洞?

直接加入我们小圈子:

知识星球+内部圈子交流群+知识库

快来吧!!

神农安全知识库内部配置很多

内部工具和资料💾,

玄机靶场邀请码+EDUSRC邀请码等等

快要护网来临,是不是需要

护网面试题汇总

?

问题+答案(超级详细🔎)

最后,师傅们也是希望找个

好工作,那么常见的

渗透测试/安服工程师/驻场面试题目,你值得拥有!!!

内部小圈子——

圈友反馈

(

良心价格

)

神农安全公开交流群

有需要的师傅们直接扫描文章二维码加入,然后要是后面群聊二维码扫描加入不了的师傅们,直接扫描文章开头的二维码加我(备注加群)

申明:本公众号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法.