紧急!本周【护网】必看3大高危漏洞:Sudo提权漏洞,你中招了吗?

原文链接: https://mp.weixin.qq.com/s?__biz=Mzg2MDg0ODg1NQ==&mid=2247546963&idx=2&sn=f6b0b39f61c938cbe033753539c56b22

紧急!本周【护网】必看3大高危漏洞:Sudo提权漏洞,你中招了吗?

安小圈 2025-07-07 00:45

安小圈

第702期

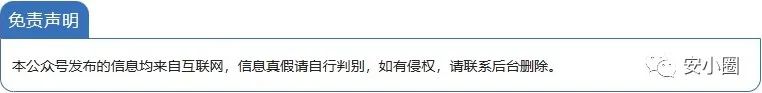

🛡️ 安全通告一:PHP PostgreSQL 与 SOAP 扩展高危漏洞通告(CVE-2025-1735 & CVE-2025-6491)

发布日期

:2025年6月

影响组件

:PHP PostgreSQL 扩展、SOAP 扩展

漏洞等级

:高危(SQL 注入、拒绝服务)

攻击状态

:已披露,具备利用条件

📌 内容概要

PHP 官方披露两个关键安全漏洞,分别影响 PostgreSQL 扩展和 SOAP 扩展,可能导致 SQL 注入或拒绝服务(DoS)攻击。漏洞影响多个主流 PHP 分支,建议尽快升级。

🐞 漏洞详情

-

CVE-2025-1735(CVSS 9.1)

-

类型:SQL 注入 / 崩溃

-

原因:PQescapeStringConn() 由于转义函数中缺少错误检查,导致 SQL 注入,可能导致空指针解引用。

-

影响版本:PHP < 8.1.33 / 8.2.29 / 8.3.23 / 8.4.10

-

CVE-2025-6491(CVSS 5.9)

-

类型:拒绝服务(DoS)

-

原因:SOAP 扩展处理超长命名空间前缀(>2GB)时触发 libxml2 崩溃,并引发分段错误。

-

影响版本:同上,且 libxml2 < 2.13

🌍 影响范围

-

所有启用 PostgreSQL 或 SOAP 扩展的 PHP 应用

-

特别是使用 libxml2 < 2.13 的系统

🛠️ 应对措施

-

✅ 升级 PHP 至 8.1.33 / 8.2.29 / 8.3.23 / 8.4.10

-

✅ 升级 libxml2 至 2.13+

-

🔍 审查是否启用 SOAP 扩展,评估其使用场景与风险

🛡️ 安全通告二:Sudo 本地提权漏洞通告(CVE-2025-32462 & CVE-2025-32463)

发布日期

:2025年6月

影响组件

:Sudo

漏洞等级

:高危(本地提权)

攻击状态

:已披露,默认配置可被利用

📌 内容概要

研究人员披露两个影响 Linux 系统的 Sudo 漏洞,允许本地用户绕过主机限制或加载恶意配置文件,从而以 root 权限执行任意命令。漏洞影响多个主流发行版。

🐞 漏洞详情

-

CVE-2025-32462(CVSS 2.8)

-

问题:sudoers 文件中主机匹配逻辑错误

-

风险:绕过主机限制执行命令

-

存在时间:自 2013 年起

-

CVE-2025-32463(CVSS 9.3)

-

问题:Sudo 的 -R 选项允许加载 chroot 中的伪造配置

-

风险:加载恶意 nsswitch.conf,执行任意代码

🌍 影响范围

-

受影响发行版包括:Debian、Ubuntu、Red Hat、SUSE、Alpine、Amazon Linux 等

-

默认启用 Sudo 即可能受影响

🛠️ 应对措施

-

✅ 升级至 Sudo 1.9.17p1

-

⚠️ 审查是否使用统一 sudoers 策略或 chroot 配置

-

🔒 Sudo 项目计划移除 –chroot 功能,建议避免使用

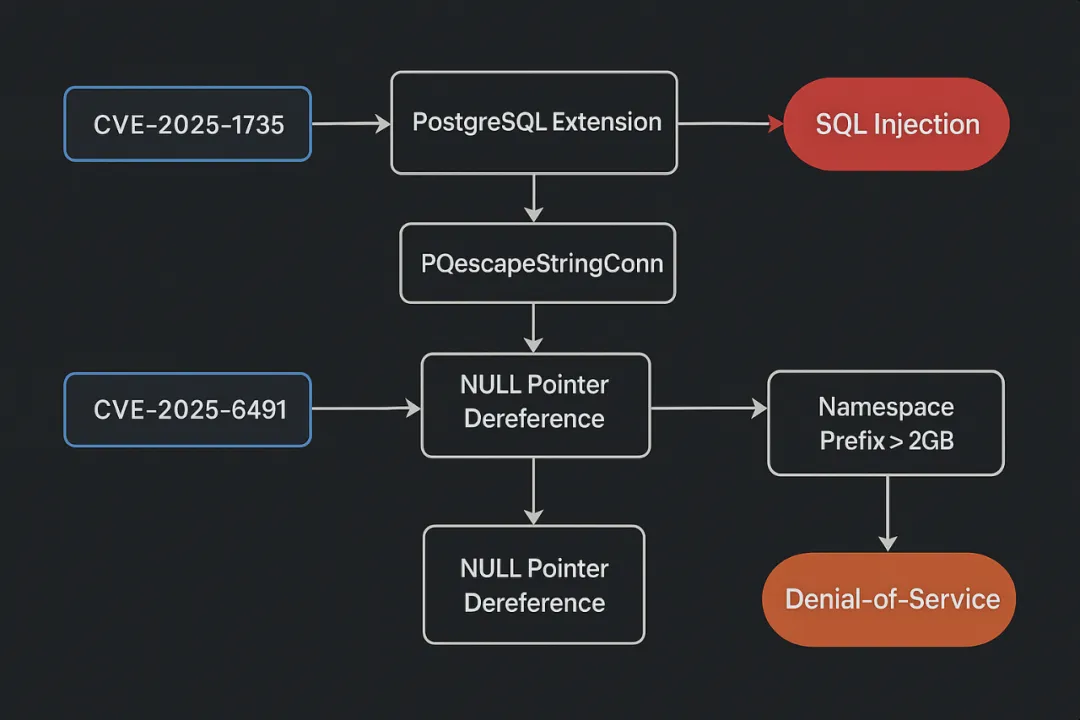

🛡️ 安全通告三:Apache Tomcat 与 Camel 远程代码执行漏洞通告(CVE-2025-24813 等)

发布日期

:2025年7月5日

影响组件

:Apache Tomcat、Apache Camel

漏洞等级

:高危(远程代码执行)

攻击状态

:已被大规模利用

📌 内容概要

Apache 基金会披露多个关键漏洞,影响 Tomcat 与 Camel 平台。攻击者可远程上传恶意 payload 或绕过 header 过滤器执行任意命令。Palo Alto Networks 报告称,3 月份已拦截超 12 万次攻击尝试。

🐞 漏洞详情

-

CVE-2025-24813(Tomcat)(CVSS 9.8)

-

类型:RCE

-

机制:PUT + GET 请求组合触发反序列化

-

影响版本:9.0.0.M1–9.0.98、10.1.0-M1–10.1.34、11.0.0-M1–11.0.2

-

CVE-2025-27636(CVSS 5.6) & CVE-2025-29891(Camel)(CVSS 4.8)

-

类型:RCE

-

机制:header 大小写绕过过滤器

-

影响版本:3.10.0–3.22.3、4.8.0–4.8.4、4.10.0–4.10.1

🌍 影响范围

-

所有部署受影响版本 Tomcat 或 Camel 的服务器

-

特别是暴露在公网、未及时打补丁的系统

🛠️ 应对措施

-

✅ 升级至:

-

Tomcat ≥ 9.0.99 / 10.1.35 / 11.0.3

-

Camel ≥ 3.22.4 / 4.8.5 / 4.10.2

-

🔍 检查 IoC(入侵指标):

-

PUT 路径:/qdigu/session、/UlOLJo.session

-

可疑头部:CAmelExecCommandExecutable

-

Payload 哈希:6a9a0a3f0763a359737da801a48c7a0a7a75d6fa810418216628891893773540

-

⚠️ 若怀疑入侵,建议联系专业安全团队

END

【内容

来源:墨问非攻】

– 2025年“净网”“护网”专项工作部署会在京召开,看看都说了哪些与你我相关的关键内容?

-

护网即将来临,这场网安盛会带给了我们打工人什么……

– 突发!数万台 Windows 蓝屏。。。。广联达。。。惹的祸。。。

-

权威解答 | 国家网信办就:【数据出境】安全管理相关问题进行答复

– # 全国首位!上海通过数据出境安全评估91个,合同备案443个

– # 沈传宁:落实《网络数据安全管理条例》,提升全员数据安全意识

– 【高危漏洞】Windows 11:300毫秒即可提权至管理员

-

网络安全【重保】| 实战指南:企业如何应对国家级护网行动?

– 虚拟机逃逸!VMware【高危漏洞】正被积极利用,国内公网暴露面最大****

*- *用Deepseek实现Web渗透自动化

– 【风险】DeepSeek等大模型私有化服务器部署近九成在“裸奔”,已知漏洞赶紧处理!

*- *关于各大网安厂商推广「DeepSeek一体机」现象的深度分析

– AI 安全 |《人工智能安全标准体系(V1.0)》(征求意见稿),附下载

– 2025年 · 网络威胁趋势【预测】

– 【实操】常见的安全事件及应急响应处

– 2024 网络安全人才实战能力白皮书安全测试评估篇