【已复现】Redis hyperloglog存在远程代码执行漏洞(CVE-2025-32023)

原文链接: https://mp.weixin.qq.com/s?__biz=MzUzOTE2OTM5Mg==&mid=2247490456&idx=2&sn=0f0fc3ed9e30015967af0b71ee9eb511

【已复现】Redis hyperloglog存在远程代码执行漏洞(CVE-2025-32023)

安恒研究院 安恒信息CERT 2025-07-08 10:26

|

漏洞概述 |

|||

|

漏洞名称 |

Redis hyperloglog存在远程代码执行漏洞(CVE-2025-32023) |

||

|

安恒CERT评级 |

2级 |

CVSS3.1评分 |

7.0 |

|

CVE编号 |

CVE-2025-32023 |

CNVD编号 |

未分配 |

|

CNNVD编号 |

未分配 |

安恒CERT编号 |

DM-202507-000506 |

|

POC情况 |

已发现 |

EXP情况 |

已发现 |

|

在野利用 |

未发现 |

研究情况 |

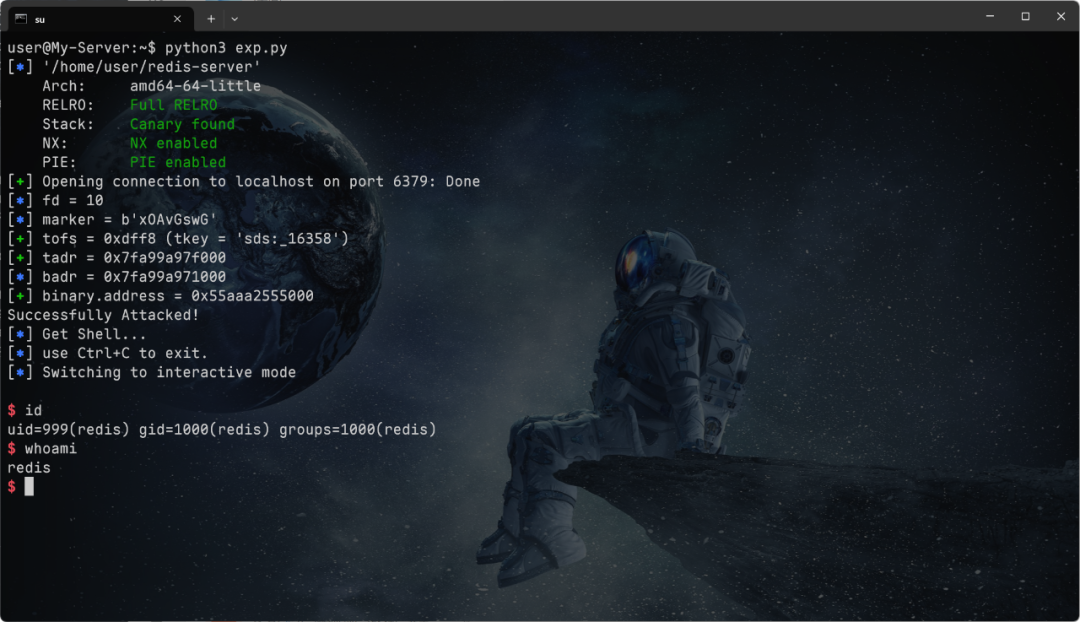

已复现 |

|

危害描述 |

经过身份验证的用户可以使用特制字符串在hyperloglog操作中触发堆栈/堆越界写入,从而可能导致远程代码执行。 |

||

该产

品主要使用客户行业分布广泛,漏洞危害性高,

建议客户尽快做好自查及防护。

安恒研究院卫兵实验室已复现此漏洞。

漏洞信息

Redis是一个高性能的键值存储数据库,支持多种数据结构并常用于缓存、消息队列等场景。HyperLogLog是一种概率数据结构,用于高效估算集合的基数,占用内存极小。

漏洞描述

漏洞危害等级:

高危

漏洞类型:

远程代码执行

影响范围

影响版本:

2.8 <= Redis < 6.2.19

Redis 7.2.* < 7.2.10

Redis 7.4.* < 7.4.5

Redis 8.0.* < 8.0.3

安全版本:

Redis >= 6.2.19

Redis 7.2.* >= 7.2.10

Redis 7.4.* >= 7.4.5

Redis 8.0.* >= 8.0.3

CVSS向量

访问途径(AV):本地

攻击复杂度(AC):高

所需权限(PR):低

用户交互(UI):无

影响范围 (S):不变

机密性影响 (C):高

完整性影响 (l):高

可用性影响 (A):高

修复方案

官方修复方案:

官方已发布修复方案,受影响的用户建议及时更新至对应安全版本。

https://github.com/redis/redis/releases

临时缓解方案:

可以使用ACL限制HLL命令来阻止用户执行hyperloglog操作。

参考资料

https://github.com/redis/redis/security/advisories/GHSA-rp2m-q4j6-gr43

技术支持

如有漏洞相关需求支持请联系400-6059-110获取相关能力支撑。