微信3.9版本RCE漏洞,OneSEC紧急缓解、检测方法

原文链接: https://mp.weixin.qq.com/s?__biz=MzI5NjA0NjI5MQ==&mid=2650184321&idx=1&sn=8e7db09c9c1be0781a68a45bef949c91

微信3.9版本RCE漏洞,OneSEC紧急缓解、检测方法

微步在线 2025-07-19 09:39

一、 事件概况

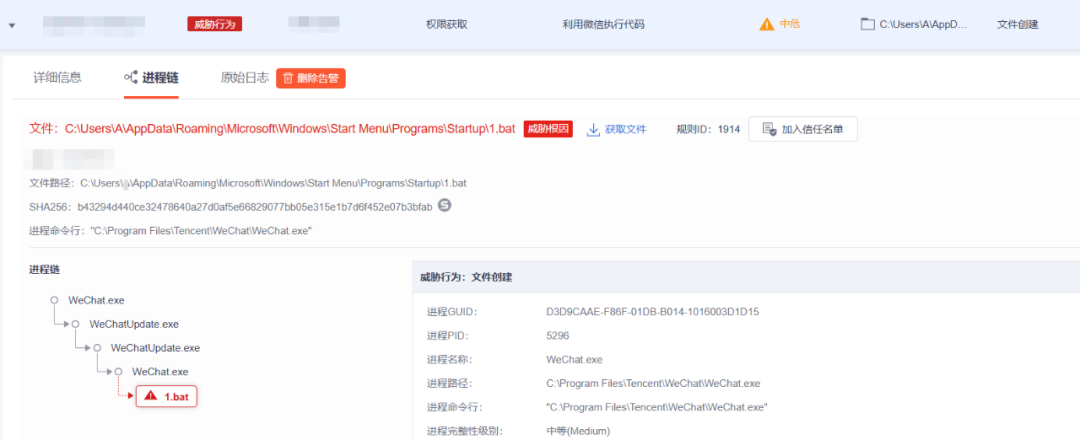

近日,网传低版本微信客户端(3.9.12.55及以下

)存在安全漏洞(微步编号:XVE-2025-27819),攻击者可通过构造恶意文件,诱导用户点击或转发包含该文件的聊天记录。在此过程中,漏洞会被触发,导致恶意文件被下载并写入系统启动目录。当用户重启电脑时,恶意程序将被自动执行,最终造成远程代码执行(RCE),攻击者可能借此获取用户电脑控制权。

微步已

成功复现该漏洞并确定详细的影响范围

,参见文末。

不过,官方疑似已经于7月19日下午16时左右,通过微信服务端拦截相关恶意请求,该漏洞已无法用于网络攻击。

但考虑到有被绕过的可能性,因此仍建议参考本文进行完整的升级和修复。

目前,微信已经发布最新版本4.0.6版客户端,新版本已经完成该漏洞修复。微步OneSEC已于7月18日上线相关检测规则,并支持创建相关自动响应策略,缓解与检测方法详见下文。

二、OneSEC

检测规则

与

自动

响应

策略

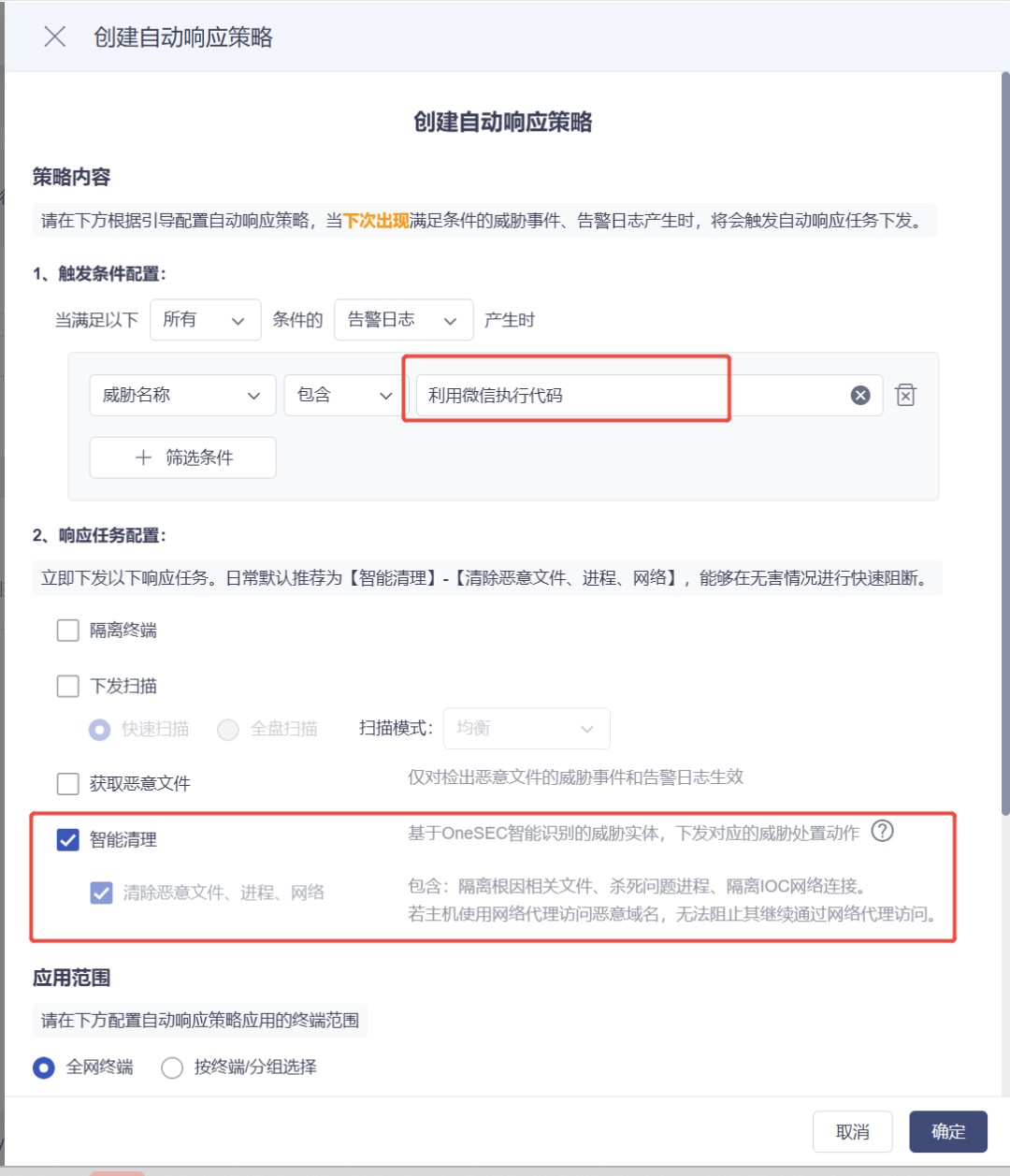

7月18日,OneSEC上线相关检测规则,规则名称为:利用微信执行代码。用户可根据相关规则查阅检测对应的告警日志。

同时

,

OneSEC

支持

用户

根据

检测

规则

(

规则

名称

:

利用

微信

执行

代码

)

进行

自动

响应

策略

的

创建

和

执行

,

攻防

演练

期间

开通

MEDR

的

客户

已

由

微步

MDR

远程

值守

团队

进行

监测

和

处置

。

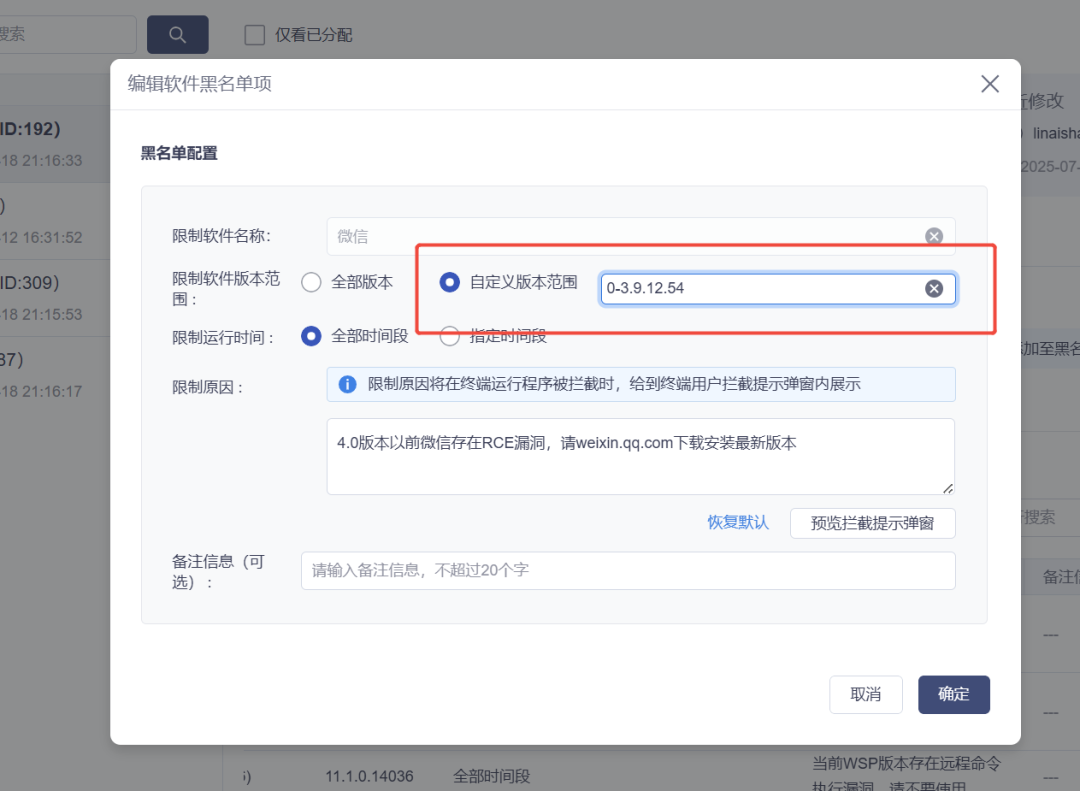

三、软件管控

如果

用户

需

提前

收敛

风险

,

进行

软件

管控

,

OneSEC

支持

在

软件

黑名单

功能

中

配置

软件

版本

范围

,

在

全部

时间段

内

限制

微信

3.9.12.54及

以下(3.9.12.55版本利用方式受限,风险较小

)

版本

的

运行

。

四、

企业应当关注的其他防范措施

1.通知员工访问微信官网下载 4.0.6最新版本,新版本已修复该漏洞。地址:https://pc.weixin.qq.com

2.关闭微信文件自动下载功能。

3.不要点击或转发陌生的聊天记录,也不随意点击聊天记录中的陌生文件,尤其是来源不明的文档、图片等。

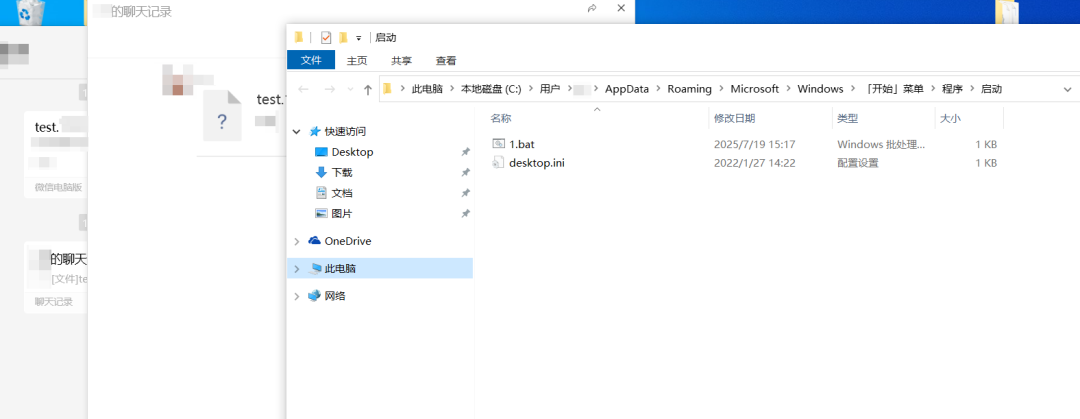

- 4.0.6 以下版本,检查 Windows 自启动项目。未确认安全时,请不要重启电脑。

五、漏洞复现

·END·