俄罗斯黑客APT28锁定全球银行!提前11个月布网,目标直指你的账户安全

原文链接: https://mp.weixin.qq.com/s?__biz=Mzg3OTYxODQxNg==&mid=2247486448&idx=1&sn=a12db3fdaa4513e62c9641c57b723ff0

俄罗斯黑客APT28锁定全球银行!提前11个月布网,目标直指你的账户安全

原创 紫队 紫队安全研究 2025-07-19 04:00

大家好,我是紫队安全研究。建议大家把公众号“紫队安全研究”设为星标,否则可能就无法及时看到啦!因为公众号只对常读和星标的公众号才能大图推送。操作方法:先点击上面的“紫队安全研究”,然后点击右上角的【…】,然后点击【设为星标】即可。

当银行的防火墙遇上国家级黑客,结果可能是数十亿美元的漏洞——俄罗斯APT组织APT28(Sofacy)正悄悄布下一张针对全球银行业的“数字天网”。安全公司Root9B披露,这个活跃超15年的“网络间谍”已锁定TD银行、美国银行、阿联酋银行等多家国际金融机构,甚至提前11个月就用零日漏洞绘制好了攻击蓝图,其野心与技术细节令人心惊。

一、💣 被盯上的银行名单:从北美到中东,无一幸免

APT28的攻击清单堪称“全球金融地图”:

北美:TD银行、美国银行(管理着超2万亿美元资产);

中东:阿联酋银行、非洲联合银行;

潜在目标:欧洲多家跨国银行的跨境结算系统。

更可怕的是,这场攻击并非临时起意——黑客从2014年6月就开始筹备,通过注册恶意域名(如CARBON2U.com)、测试零日漏洞、模拟钓鱼邮件等方式,像“军事演习”般打磨攻击链。Root9B分析师直言:“从未见过如此精密的大型攻击,每一步都像照着‘银行漏洞地图’执行。”

二、🎣 攻击手法拆解:从一封邮件到“银行后门”

- 鱼叉式钓鱼:伪装成“银行内部通知”的致命诱饵

黑客发送主题为“账户安全验证”“跨境转账确认”的邮件,模仿银行官方口吻,附带看似正常的链接(实则指向恶意服务器);

一旦员工点击,恶意程序会悄悄植入系统,就像给黑客开了“银行VIP通道”——这正是APT28的“老本行”,此前攻击北约、东欧政府时就靠这招得手。

- 零日漏洞:撕开银行防线的“万能钥匙”

攻击中使用的多个零日漏洞(未公开修复的系统漏洞),专门针对银行的核心交易系统与员工终端;

提前11个月的漏洞测试,让黑客能精准避开银行的防御规则,甚至知道“哪个时段系统监控最松”。

- 持久化控制:在银行内网“安营扎寨”

植入的后门会创建隐蔽的C2通信(命令与控制服务器),像“卧底”一样潜伏,实时窃取账户信息、转账记录;

更危险的是,黑客能通过内网横向移动,从员工终端渗透到核心数据库,理论上可操控转账流程。

三、🕵️ APT28是谁?俄罗斯“国家级黑客”的十年战绩

APT28(别名Sofacy、Sednit)是全球最活跃的国家支持型黑客组织之一,被多国情报机构指向俄罗斯军方:

历史“战绩”:2014年攻击乌克兰政府网络、2016年干预美国大选、2018年渗透国际奥委会系统;

技术标签:擅长“合法工具滥用”,比如用微软办公软件漏洞传播恶意代码,这次盯上银行,显然是想通过金融系统获取战略情报或破坏经济稳定。

四、🛡️ 银行与用户必看的防御指南

- 银行机构:筑牢“数字防线”

紧急核查CARBON2U.com等恶意域名,阻断其IP访问(Root9B已公布IOCs清单);

对员工邮箱启用“钓鱼邮件智能检测”,重点拦截“账户验证”“内部通知”等主题的陌生邮件;

加速修复已知漏洞,尤其针对金融系统专用软件(如跨境结算系统)。

- 普通用户:守住“账户大门”

收到银行“安全验证”邮件时,先通过官方APP/客服确认,绝不点击陌生链接;

开启账户“异常交易提醒”(如大额转账、异地登录即时通知);

对“银行内部人员”索要验证码的行为保持警惕——正规银行绝不会通过邮件/短信要验证码。

结语:当金融安全遇上“国家级威胁”

APT28的行动再次敲响警钟:在网络空间,银行不仅是赚钱的机构,更是国家经济的“数字要塞”。正如纽约金融监管局局长Lawsky所说:“金融机构的网络安全,已是关乎生存的威胁。”

这场攻防战里,没有旁观者——你的每一次谨慎点击,都是给银行防线加的一块砖。

加入知识星球,可继续阅读

一、”全球高级持续威胁:网络世界的隐形战争”,总共26章,为你带来体系化认识APT,欢迎感兴趣的朋友入圈交流。

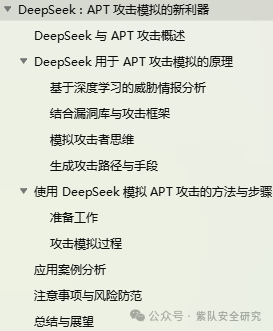

二、”DeepSeek:APT攻击模拟的新利器”,为你带来APT攻击的新思路。

喜欢文章的朋友动动发财手点赞、转发、赞赏,你的每一次认可,都是我继续前进的动力。