3分钟搭建企业级防护|长亭WAF全面升级AI自动识别捕获拦截0day漏洞

原文链接: https://mp.weixin.qq.com/s?__biz=Mzg3ODE2MjkxMQ==&mid=2247493336&idx=1&sn=cc2a10318a520a19485d14bbe63d0108

3分钟搭建企业级防护|长亭WAF全面升级AI自动识别捕获拦截0day漏洞

原创 城北 渗透安全HackTwo 2025-07-20 16:00

0x01 项目介绍

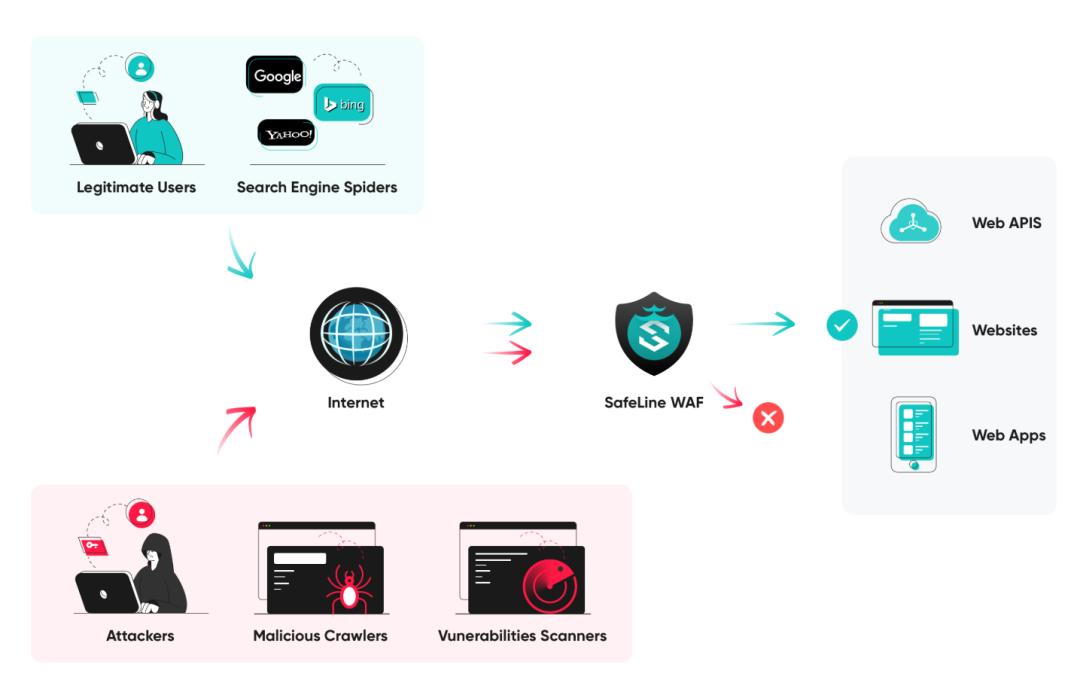

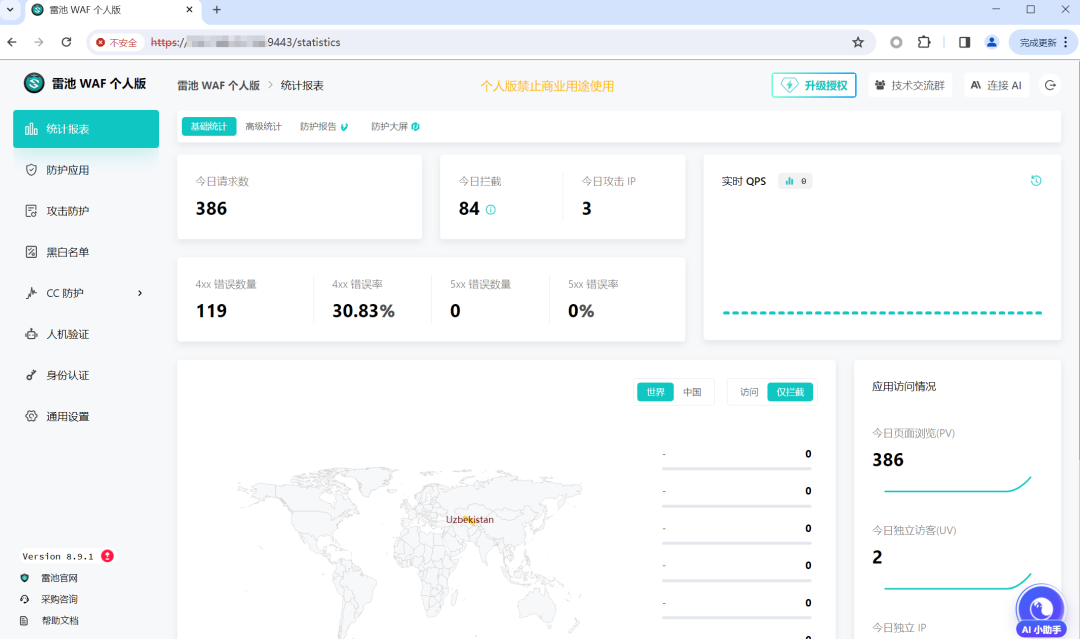

🔒 在Web攻击日均超亿次的当下,SQL注入、XSS跨站、CC洪水已成为网站的”隐形杀手”。传统防火墙基于规则库的防护模式,面对日益进化的自动化渗透工具以及网上爆出的0day漏洞显得力不从心。而雷池 WAF(SafeLine)

作为长亭科技深耕十年的开源力作,凭借智能语义分析引擎

和动态防护技术

,正在重塑Web安全防线——它不再被动匹配特征,而是深度”理解”流量意图,从根源扼杀攻击行为。

雷池做为目前最强大的开源WAF

:雷池社区版完全免费

,支持一键容器化部署,最低仅需1核1G配置。今天,我们将深入解析其核心能力,并手把手带您搭建第一道”黑客禁区”!

“不让黑客越雷池半步”——这不仅是Slogan,更是实测验证的防护宣言。

注意:

现在只对常读和星标的公众号才展示大图推送,建议大家把

渗透安全HackTwo

“设为星标⭐️

“

否则可能就看不到了啦!

下载地址在末尾#渗透安全HackTwo

0x02

功能简介

🔥 四大核心能力,构建立体化防御

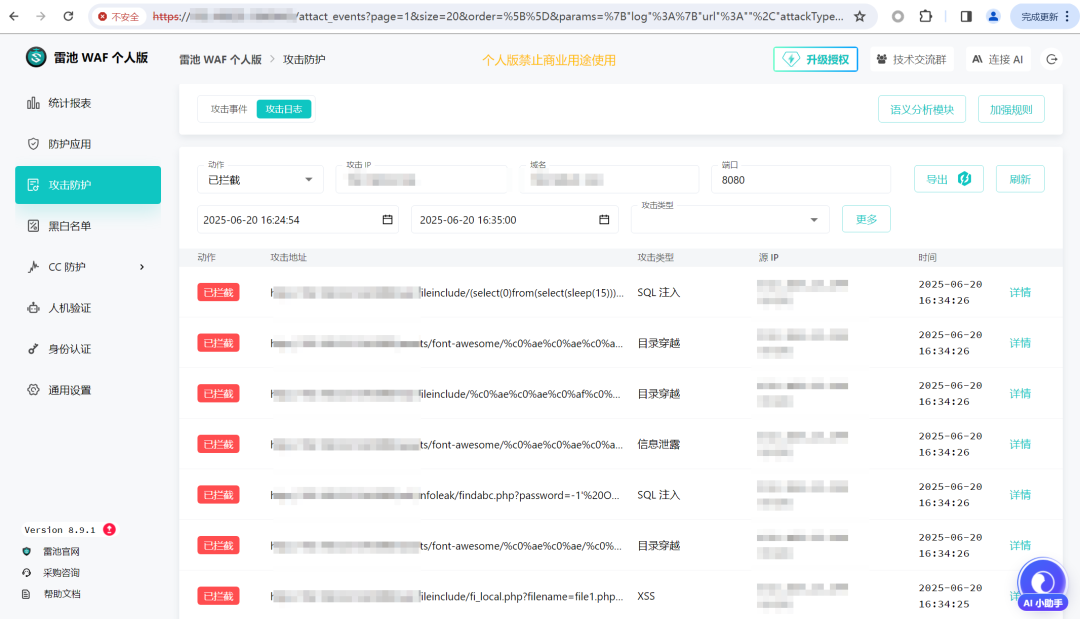

– 智能语义分析引擎

- 原理

:内置多语言编译器,对HTTP载荷深度解码后匹配威胁模型

– 效果

:

可以防御所有的 Web 攻击,例如

SQL 注入

、

XSS

、

代码注入

、

操作系统命令注入

、

CRLF 注入

、

XXE

、

SSRF

、

路径遍历

等等

,误报率降低90%(对比传统规则库)

- 语义分析算法,有效防护0day攻击

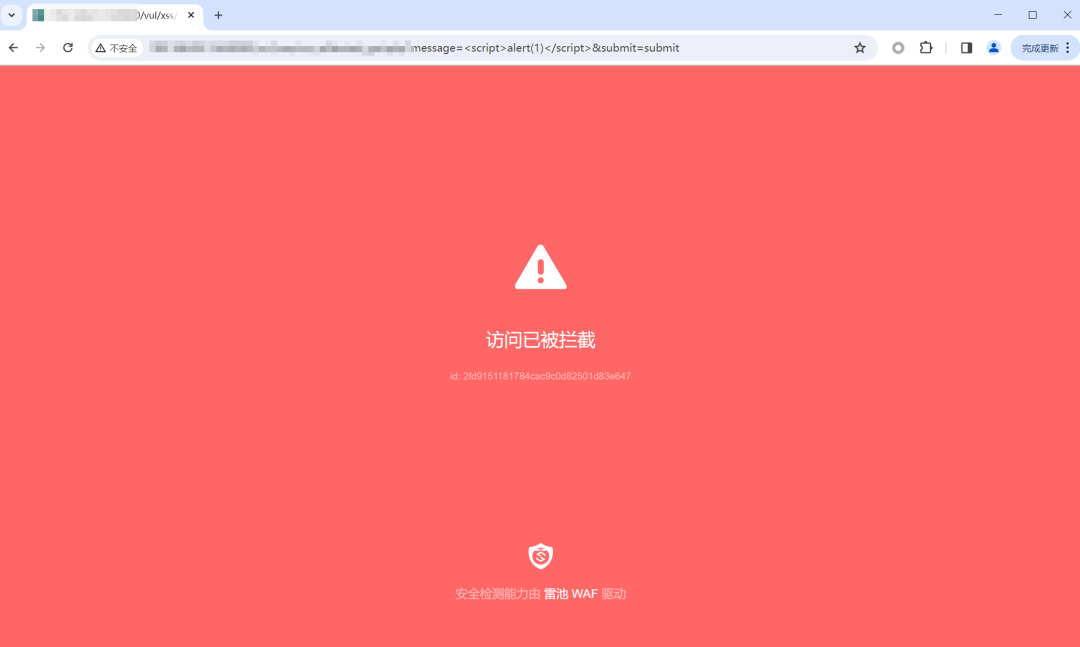

– 插入Xsspayload测试被拦截

<script>alert(1)</script>

– 案例

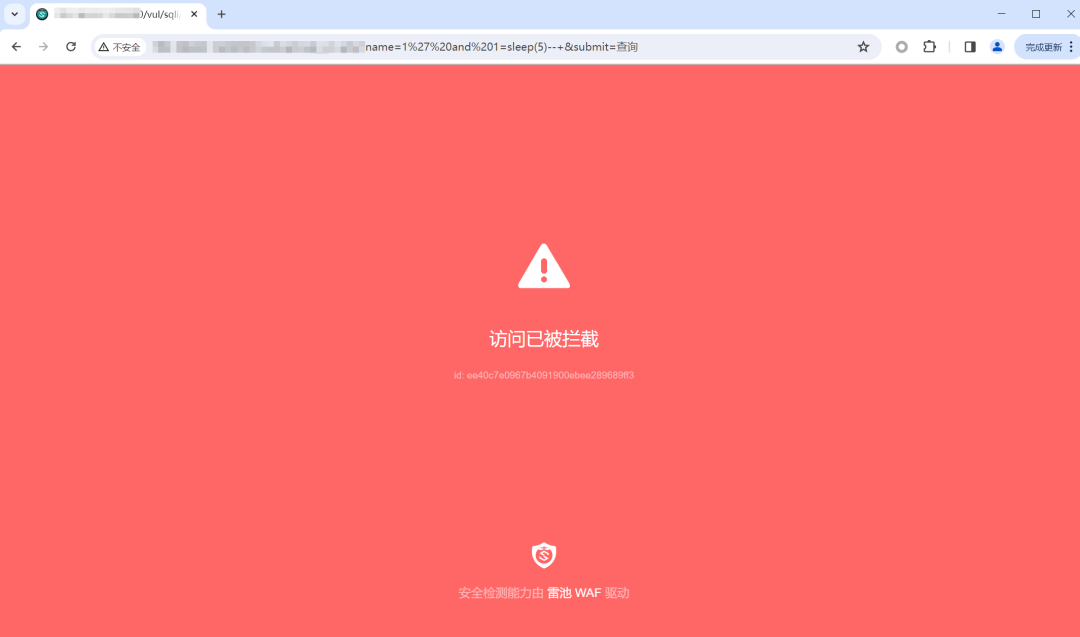

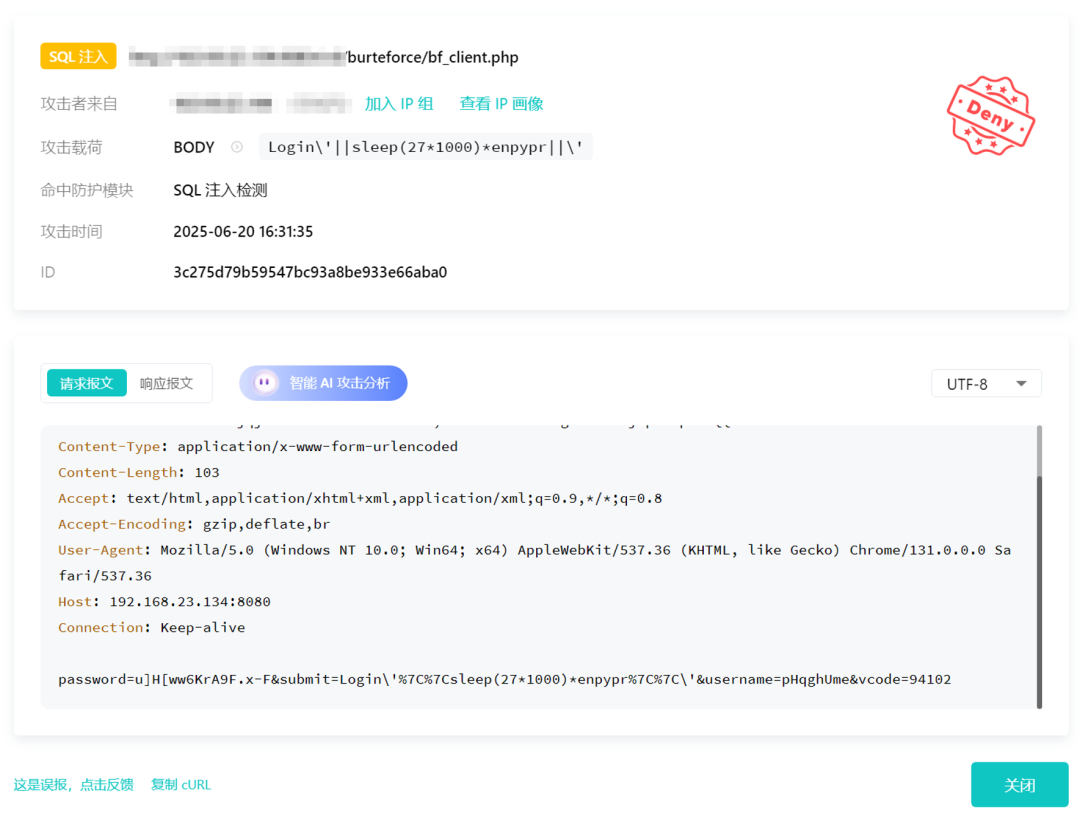

:成功拦截基于Cookie的盲注攻击,传统WAF因未匹配特征而放行

?name=1%27%20and%201=sleep(5)--+&submit=%E6%9F%A5%E8%AF%A2

-

动态防护技术(防爬虫利器)

-

⚡ 动态加密HTML/JS

:每次访问生成随机代码结构,让爬虫脚本彻底失效 -

⚡ 防重放攻击

:请求令牌动态变更,阻断自动化工具重放试探 -

⚡ 实测效果

:某电商平台启用后,恶意爬虫流量下降98% -

身份认证中枢

-

支持GitHub/微信/LDAP等6种认证方式

-

免费接管应用登录

:无需改造业务代码,WAF层实现统一认证 -

典型场景:防止敏感后台未授权访问(如运维管理界面)

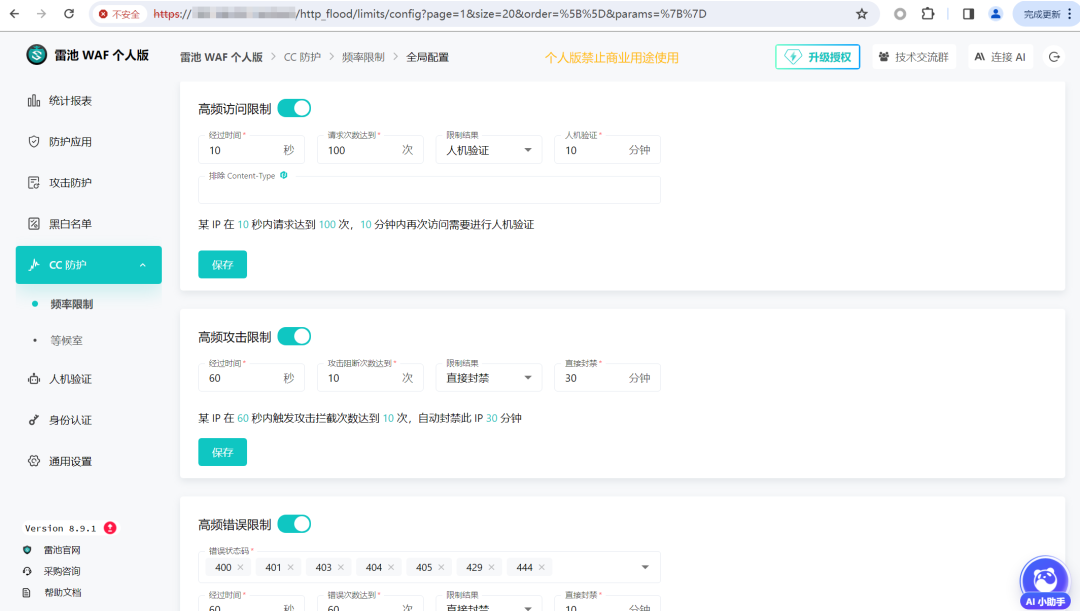

– 极限CC攻击防护

-

📉 频率熔断

:基于源IP的请求速率限制,秒级拦截洪水请求 -

📈 等候室机制

:高并发时引导用户排队,避免服务器雪崩 -

压力测试:单节点承载8000 QPS(1核2G配置)

产品防护效果测试

|

|

|

|

|

|

|---|---|---|---|---|

|

|

|

|

|

|

| 检出率 |

|

|

|

76.17% |

| 误报率 |

|

|

0.07% |

|

| 准确率 |

|

|

99.45% |

|

0x03更新说明

#新增:

支持 JA4 指纹识别,可在攻击详情查看攻击者 JA4 指纹

新增官方雷池社区恶意 JA4 指纹情报,默认内置 雷池社区恶意 JA4 指纹情报 黑名单

专业版支持编辑身份认证拦截页面标题

专业版支持修改统一认证中心页面图标、标题,支持选择明亮主题、暗黑主题

专业版支持手动切换人机本地验证

商业版支持配置控制台登录失败锁定

#优化

统一认证支持添加多个监听端口,支持配置 HTTP 自动跳转 HTTPS

身份认证登录页面支持回车登录

自定义规则参数优化

“Host”匹配方式新增“正则表达式”“包含”“不包含”

“应用”匹配方式启用分组时支持按组展示

“源 IP”地理位置选择支持按洲展示

通知管理支持配置黑白名单类型

#修复

修复企业微信登录获取用户信息失败的问题

修复控制台证书无法正常续期的问题

修复从节点无法正常退出的问题

修复自定义规则表单偶尔验证错误的问题

0x04 安装教程

📦 3分钟极速部署(Linux环境)

环境准备

– 系统:Ubuntu 20.04+/CentOS 7.6+

-

配置:1核CPU / 1GB内存 / 5GB磁盘

-

依赖:Docker 20.10.14+、Docker Compose 2.0.0+

# 执行自动化安装脚本 (需root权限)

bash -c "$(curl -fsSLk https://waf-ce.chaitin.cn/release/latest/manager.sh)"

安装完成

初始化配置

第一次登录雷池需要初始化你的管理员账户(默认会执行),如果没有找到账户密码,手动执行以下命令即可:

docker exec safeline-mgt resetadmin

输出初始账号密码(示例:admin / Zy7x!p9D)

访问控制台:

浏览器打开 https://<服务器IP>:9443

注意对9443的端口打开访问

附带:

视频安装教程

0x05 社区交流

无论您是个人站长还是企业运维,雷池 WAF 社区版都能以 零成本

构筑专业级安全防线。正如某合作企业反馈:

“过去每年投入20万购买WAF服务,如今用雷池社区版不仅免费,动态防护功能反而更有效!”

立即行动,让您的业务告别”裸奔”时代!👇

更多资源

– 📚 官方文档:

https://docs.waf-ce.chaitin.cn

- 💬 技术论坛:

https://rivers.chaitin.cn/discussion

注:专业版试用请联系雷池官方团队获取授权

0x06 内部VIP星球介绍-V1.4(福利)

如果你想学习更多渗透测试技术/应急溯源/免杀/挖洞赚取漏洞赏金/红队打点

欢迎加入我们内部星球

可获得内部工具字典和享受内部资源和

内部交流群,每1-2天更新1day/0day漏洞刷分上分(2025POC更新至4100+)

,

包含网上一些付费工具及BurpSuite自动化漏洞探测插件,AI代审工具等等

。shadon\Quake\

Fofa高级会员,CTFShow等各种账号会员共享。详情直接点击下方链接进入了解,觉得价格高的师傅可后台回复”

星球

“有优惠券名额有限先到先得!全网资源

最新

最丰富!(🤙截止目前已有1900+多位师傅选择加入❗️早加入早享受)

👉点击了解加入–>>内部VIP知识星球福利介绍V1.4版本-1day/0day漏洞库及内部资源更新

结尾

免责声明

获取方法

https://waf-ce.chaitin.cn/

最后必看-免责声明

文章中的案例或工具仅面向合法授权的企业安全建设行为,如您需要测试内容的可用性,请自行搭建靶机环境,勿用于非法行为。如

用于其他用途,由使用者承担全部法律及连带责任,与作者和本公众号无关。

本项目所有收录的poc均为漏洞的理论判断,不存在漏洞利用过程,不会对目标发起真实攻击和漏洞利用。文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用。

如您在使用本工具或阅读文章的过程中存在任何非法行为,您需自行承担相应后果,我们将不承担任何法律及连带责任。本工具或文章或来源于网络,若有侵权请联系作者删除,请在24小时内删除,请勿用于商业行为,自行查验是否具有后门,切勿相信软件内的广告!

往期推荐

1.内部VIP知识星球福利介绍V1.4(AI自动化工具)

2.CS4.8-CobaltStrike4.8汉化+插件版

3.最新BurpSuite2025.2.1专业版(新增AI模块)

4. 最新xray1.9.11高级版下载Windows/Linux

5. 最新HCL AppScan Standard

渗透安全HackTwo

微信号:关注公众号获取

后台回复星球加入:

知识星球

扫码关注 了解更多