漏洞通告|GeoServer SSRF和XXE漏洞

漏洞通告|GeoServer SSRF和XXE漏洞

原创 微步情报局 微步在线研究响应中心 2025-06-12 09:55

漏洞概况

GeoServer 是一款用 Java 编写的开源软件服务器,允许用户共享和编辑地理空间数据。

微步情报局获取到GeoServer SSRF漏洞(CVE-2024-29198)漏洞和GeoServer XXE漏洞情报(CVE-2025-30220)

。漏洞成因:

– SSRF:GeoServer在未设置PROXY_BASE_URL时未经身份验证的用户可以通过Demo端点向服务器发起请求,造成服务端请求伪造

- XXE:由于GeoTools的Schemas使用Eclipse XSD库来处理数据且未使用EntityResolver,导致XXE漏洞

,GeoServer与GeoNetwork均受GeoTools影响

上述漏洞利用难度

较低,

建议受影响用户尽快修复。

漏洞处置优先级(VPT)

综合处置优先级:高

|

基本信息 |

微步编号 |

XVE-2025-10358、XVE-2024-42292 |

|

|

|

|

|

|

CNNVD-202506-1170、 CNNVD-202506-1150 |

|

|

|

|

|

|

利用条件评估 |

利用漏洞的网络条件 |

远程 |

|

是否需要绕过安全机制 |

不需要 | |

|

对被攻击系统的要求 |

|

|

|

利用漏洞的权限要求 |

无需权限 | |

|

是否需要受害者配合 |

否 | |

|

利用情报 |

POC是否公开 |

|

| 已知利用行为 |

|

漏洞影响范围

SSRF(CVE-2024-29198)

影响范围:

|

受影响版本 |

GeoServer:version<2.24.4 version<2.25.2 |

|

有无修复补丁 |

有 |

XXE(CVE-2025-30220)影响范围:

|

受影响版本 |

GeoServer:版本version<2.27.1,version<2.26.3,version<2.25.7受影响。 |

|

有无修复补丁 |

有 |

漏洞复现

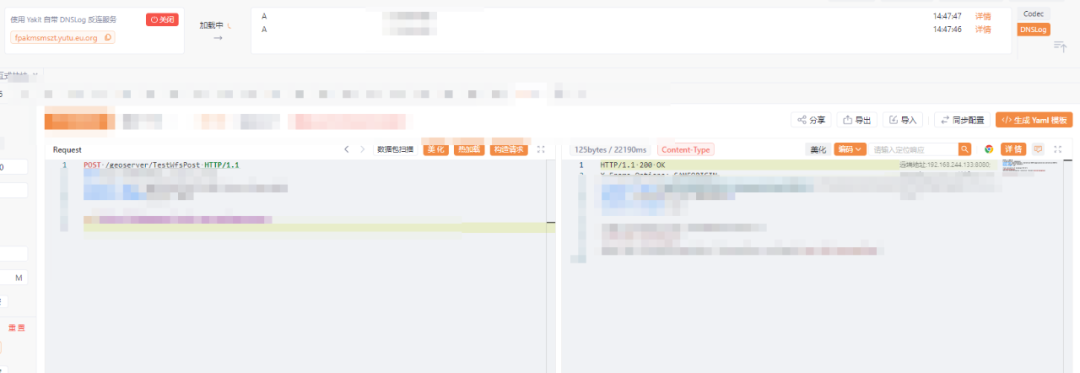

SSRF:

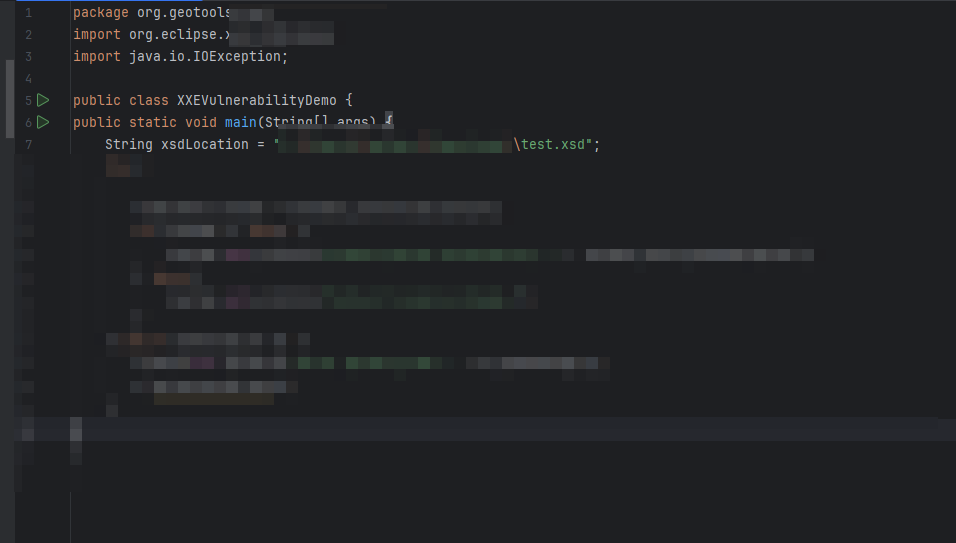

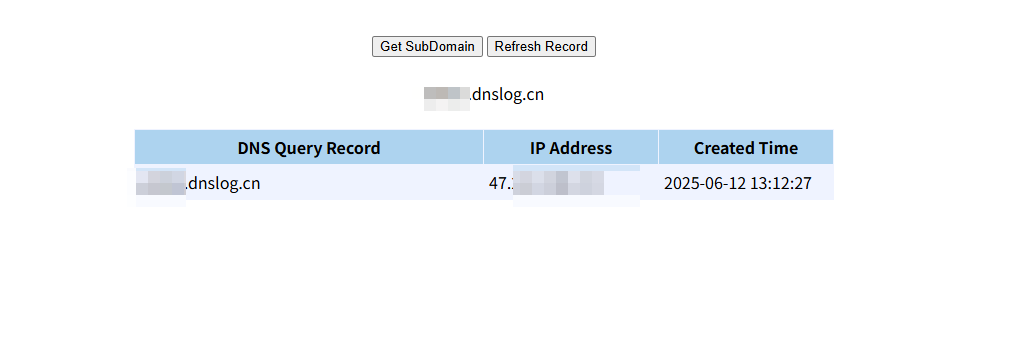

XXE:

修复方案

SSRF(CVE-2024-29198)官方修复方案:

官方已更新版本修复漏洞,访问链接进行更新

https://github.com/geoserver/geoserver/releases/tag/2.24.4

https://github.com/geoserver/geoserver/releases/tag/2.25.2

SSRF(CVE-2024-29198)临时缓解措施:

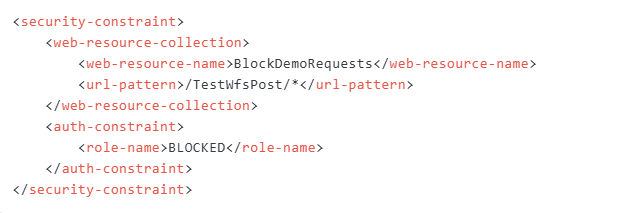

没有代理的情况下直接使用GeoServer 时,请通过编辑 web.xml 文件来阻止所有对 TestWfsPost 的访问,在文件末尾添加以下代码块:

XXE(CVE-2025-30220)官方修复方案:

厂商已推出升级版本修复漏洞,请访问链接进行更新

geoserver更新链接

https://github.com/geoserver/geoserver/releases/tag/2.27.1

https://github.com/geoserver/geoserver/releases/tag/2.26.3

https://github.com/geoserver/geoserver/releases/tag/2.25.7

geotools更新链接

https://github.com/geotools/geotools/releases/tag/33.1

https://github.com/geotools/geotools/releases/tag/32.3

https://github.com/geotools/geotools/releases/tag/31.7

https://github.com/geotools/geotools/releases/tag/28.6.1

geonetwork更新链接

https://github.com/geonetwork/core-geonetwork/releases/tag/4.4.8

https://github.com/geonetwork/core-geonetwork/releases/tag/4.2.13

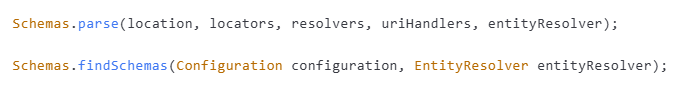

XXE(CVE-2025-30220)临时缓解措施:

将 EntityResolver 提供给以下方法:

微步产品侧支持情况

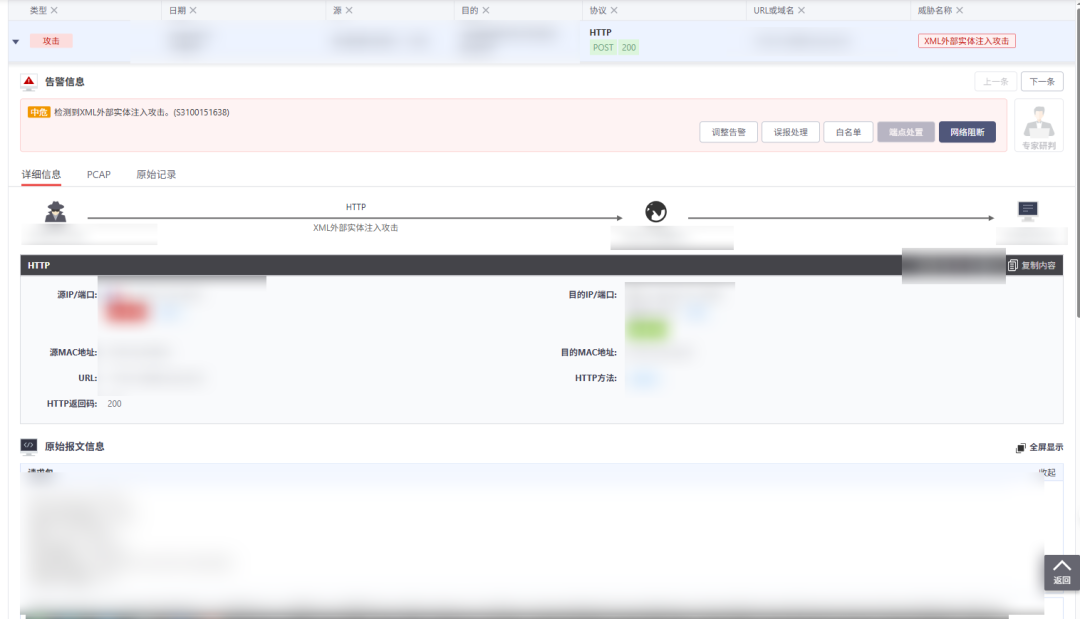

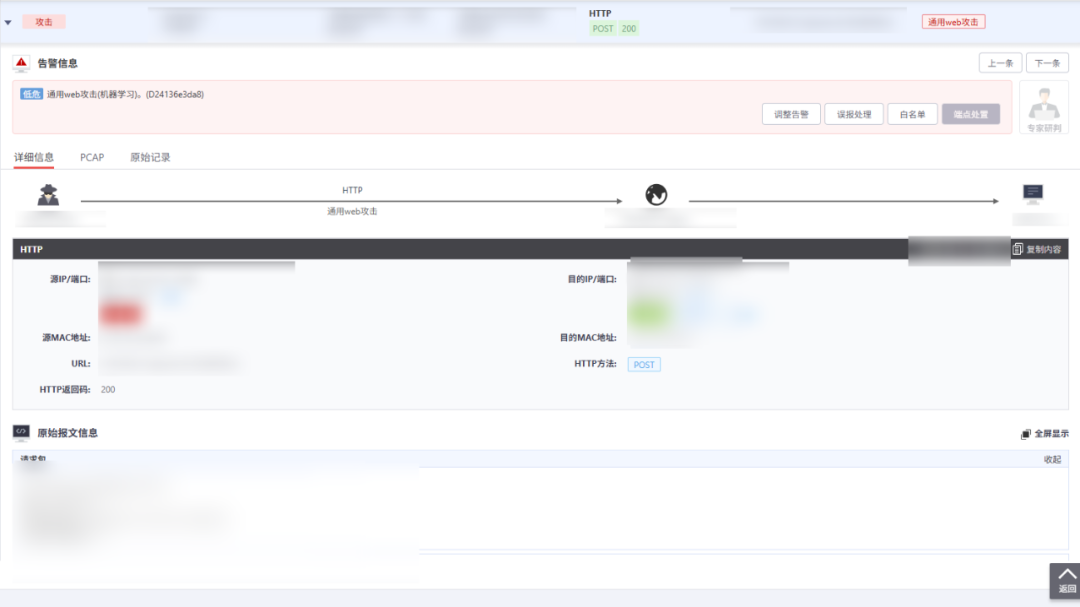

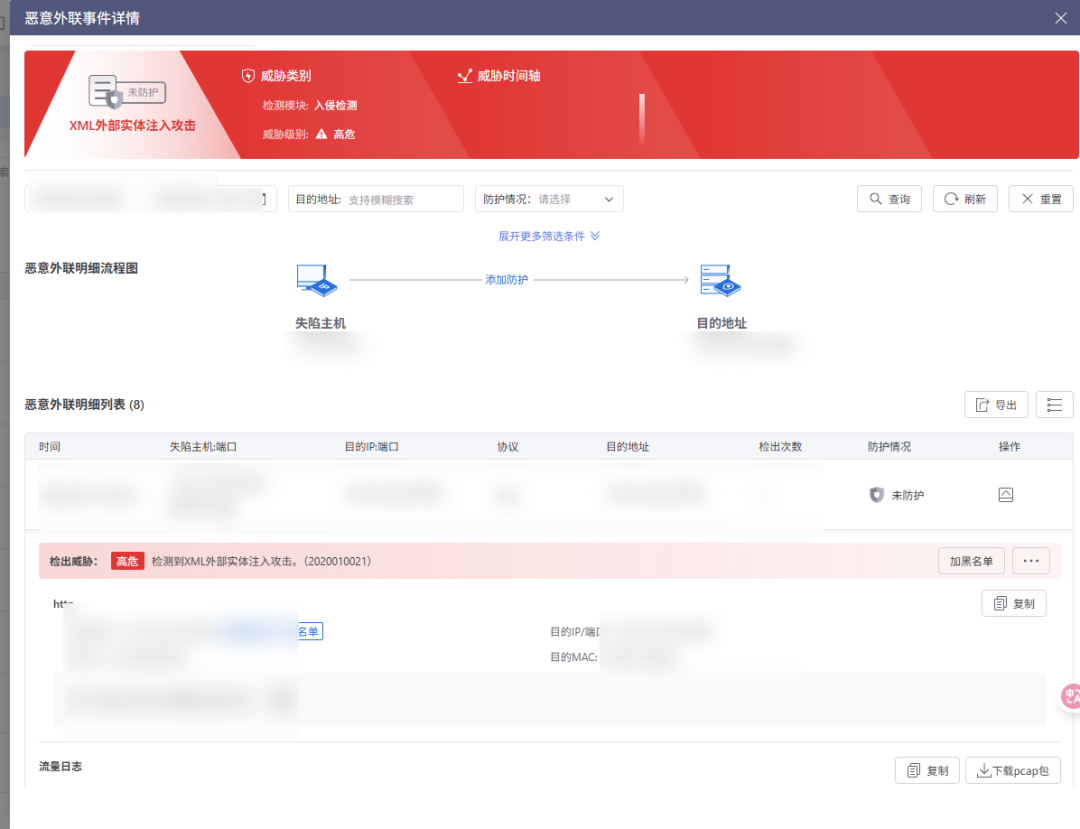

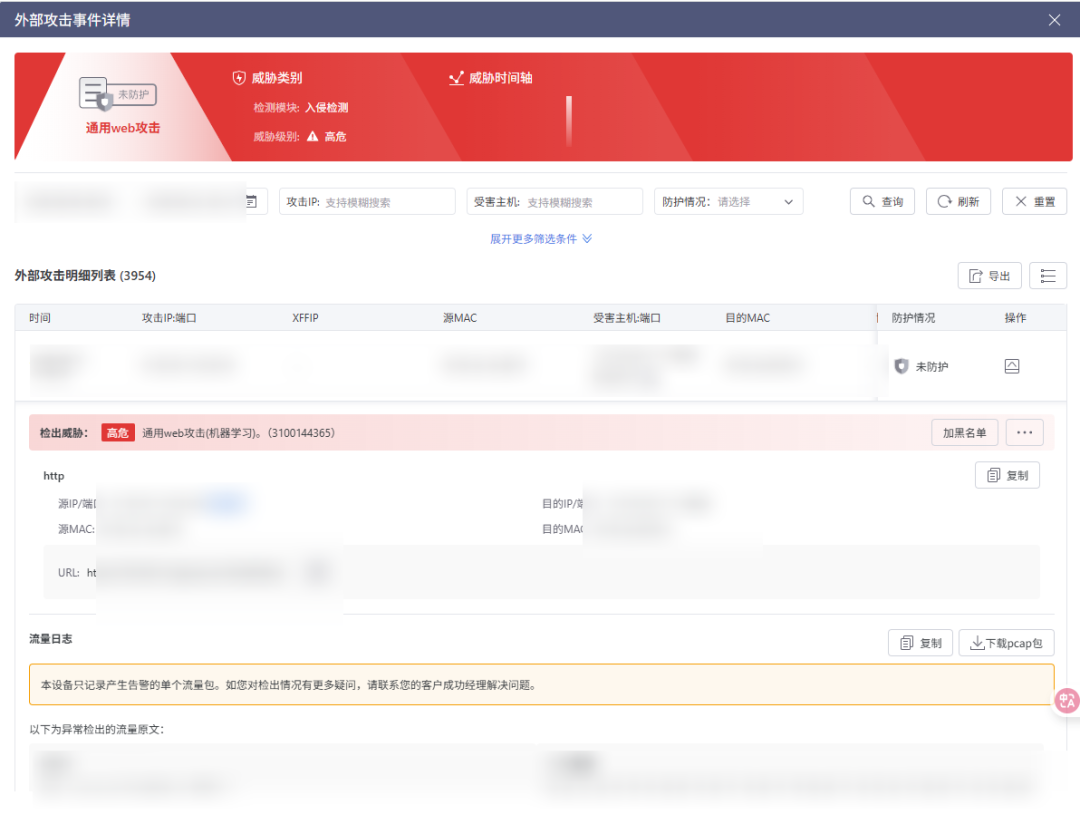

微步威胁感知平台TDP已支持检测,

TDP规则id:S3100151638、 D24136 , 模型/规则高于20240724000000

可检出。

微步威胁防御系统OneSIG已支持防护,

规则id:

2020010021、3100144365。

- END –

//

微步漏洞情报订阅服务

微步提供漏洞情报订阅服务,精准、高效助力企业漏洞运营:

– 提供高价值漏洞情报,具备及时、准确、全面和可操作性,帮助企业高效应对漏洞应急与日常运营难题;

-

可实现对高威胁漏洞提前掌握,以最快的效率解决信息差问题,缩短漏洞运营MTTR;

-

提供漏洞完整的技术细节,更贴近用户漏洞处置的落地;

-

将漏洞与威胁事件库、APT组织和黑产团伙攻击大数据、网络空间测绘等结合,对漏洞的实际风险进行持续动态更新

。

扫码在线沟通

↓

↓↓

X漏洞奖励计划

“X漏洞奖励计划”是微步X情报社区推出的一款

针对未公开

漏洞的奖励计划,我们鼓励白帽子提交挖掘到的0day漏洞,并给予白帽子可观的奖励。我们期望通过该计划与白帽子共同努力,提升0day防御能力,守护数字世界安全。

活动详情:

https://x.threatbook.com/v5/vulReward