漏洞挖掘 | 编辑器漏洞之kindeditor

漏洞挖掘 | 编辑器漏洞之kindeditor

原创 zkaq-master666 掌控安全EDU 2024-02-13 12:00

扫码领资料

获网安教程

本文由掌控安全学院 – master666 投稿

今天呢给大家复现一个kindeditor<=4.1.5上传漏洞。小弟能力有限,还在坚持学习的路上,还请大佬多多指教。自我感觉编辑器漏洞很容易忽视。此文章作为记录本人学习的开始,丰富自己的阅历。我们共同进步。

0x00 漏洞描述

一定要注意是版本小于4.1.5。可能现在同学会问我怎么看版本,后边我悄悄告诉你。漏洞主要是存在于kindeditor编辑器里。通过编辑器你能上传.txt和.html文件。并且此漏洞的优势在于使用语言广泛,支持php/asp/jsp/asp.net。

这里html里面可以嵌套暗链接地址以及嵌套xss。Kindeditor上的uploadbutton.html用于文件上传功能页面,直接POST到/upload_json.*?dir=file,在允许上传的文件扩展名中包含htm,txt:extTable.Add(“file”,”doc,docx,xls,xlsx,ppt,htm,html,txt,zip,rar,gz,bz2”)

简单理解:就是可以通过poc间接性的上传文件。uploadbutton.html直接指向/upload_json.*?dir=file不懂没关系,后边看我实战就ok了。

0x01 批量搜索

找漏洞最必要的还是批量,别人借助工具,咱们借助谷歌。批量可以节省你大部分的时间。那么此时的你一定在关心谷歌语法吧。下边给大家列举一下。

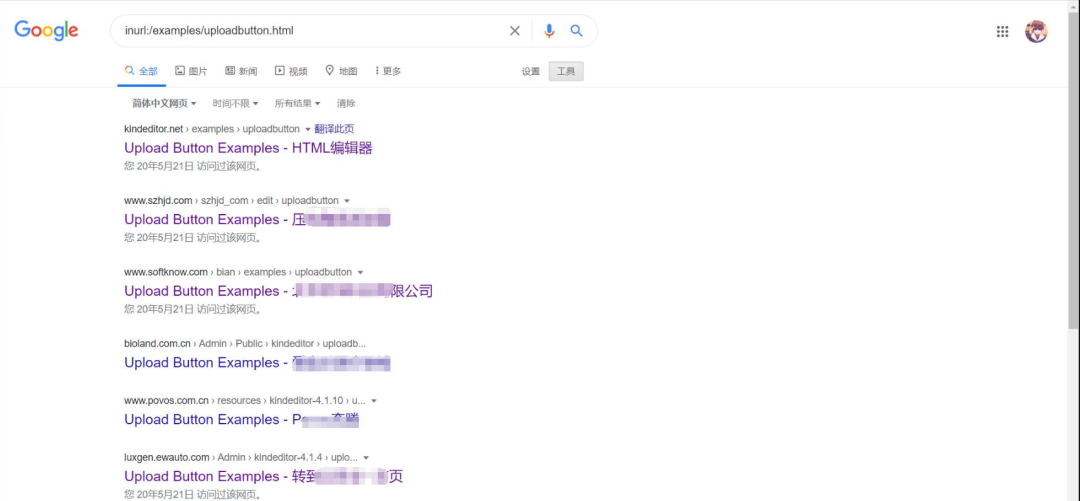

inurl:/examples/uploadbutton.html

inurl:/php/upload_json.php

inurl:/asp.net/upload_json.ashx

inurl://jsp/upload_json.jsp

inurl://asp/upload_json.asp

我们以其中一条为例进行谷歌搜索一下

看吧,这是以其中一条语法搜索的啊这些所有的链接都尝试一遍,找出的漏洞积分在漏洞盒子上不了榜?我信你个鬼。好了,开个玩笑,我说到这,剩下的交给你们。

0x02 漏洞条件

要想挖掘漏洞一定要有一个可以产生漏洞的条件。这个大家都可以理解,那kindeditor编辑器的漏洞需要什么条件呢。

1.首先一定要看脚本语言,对症下药。kindeditor编辑器支持php/asp/jsp/asp.net,payload给你们放下边。

/asp/upload_json.asp

/asp.net/upload_json.ashx

/jsp/upload_json.jsp

/php/upload_json.php

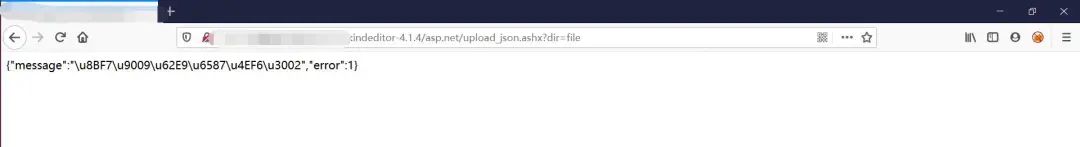

检查的目的就是验证文件 upload_json.* 存在不存在(漏洞描述中有讲过为什么)

2.查看可目录变量是否存在那种脚本上传漏洞,这个不懂没关系,看我后边操作。这里同样给你们检测的payload。

kindeditor/asp/upload_json.asp?dir=file

kindeditor/asp.net/upload_json.ashx?dir=file

kindeditor/jsp/upload_json.jsp?dir=file

kindeditor/php/upload_json.php?dir=file

根据web容器选择合适的payload。

0x03 漏洞复现

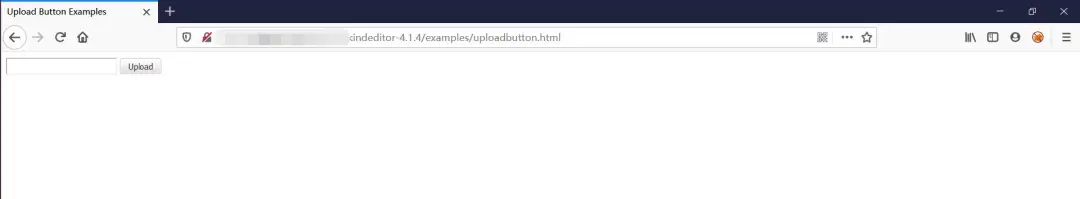

1.Google hacking搜索漏洞点。以其中一条语法为例

2.这么多网站随便点一个呗。

点进去之后发现是上传点,大概你第一眼想到的就是文件上传漏洞,当然这里存不存在我没试过,你可以尝试一下。

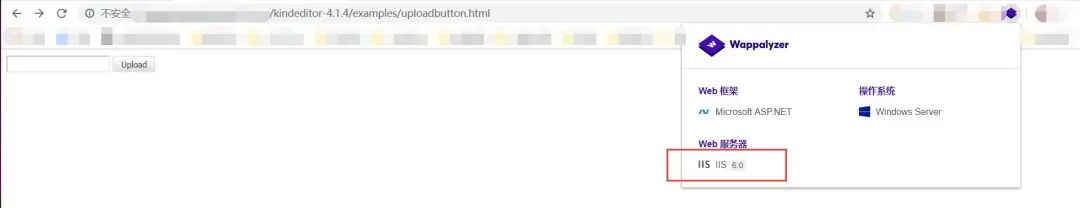

3.悄悄的告诉你如何查看版本。

http://www.xxx.com/kindeditor/kindeditor.js

对,就这!不信你看图。

很显然,4.1.4版本,在我们的掌控中。

4.验证文件 upload_json.* 是否存在(上边方法有列举)这里呢可以通过分析网站结构来查看脚本语言,我这里用的插件

可以看到web服务器是IIS,那就猜想asp的站嘛,当然如果你不想分析,一共4条你挨个试一下嘛,访问一下看看

很明显,存在。

5.今天的武器就是前辈创造的poc。这里需要修改